FortiGate導入ガイド|中堅企業向け機種選定と構築手順を解説

中堅企業でFortiGate導入を検討するなら、最初に確認すべきは「従業員数」ではなく、脅威防御スループット・拠点数・同時VPN接続数・SSL検査の有無です。警察庁「令和6年におけるサイバー空間をめぐる脅威の情勢等について」(2025年3月)では、令和6年のランサムウェア被害は国内で222件とされており、中小企業にも被害が広がっています。本記事では、FortiGate 80Fを軸に、機種選定の基準、設計・構築の進め方、導入後の運用ポイントまでを実務目線で整理します。

FortiGateとは?中堅企業が知るべき基礎知識

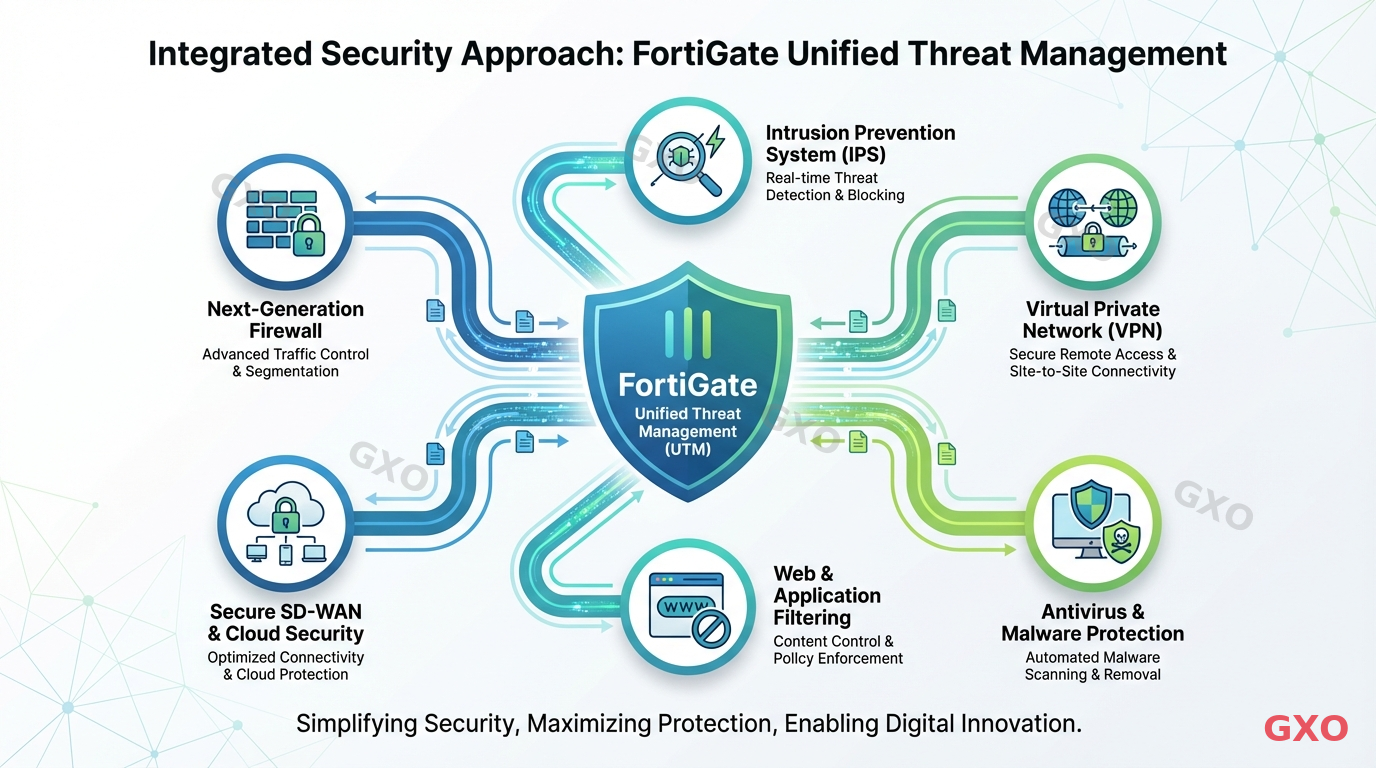

FortiGateは、UTM(統合脅威管理)とNGFW(次世代ファイアウォール)の機能を兼ね備えたセキュリティ機器です。ファイアウォール、IPS(不正侵入防止)、VPN、アンチウイルス、Webフィルタリングといった複数のセキュリティ機能を1台に統合しています。

従来は機能ごとに別々の機器を導入する必要がありました。FortiGateでは、これらを1台で処理できるため、機器の管理負担とライセンス費用を大幅に抑えられます。独自開発のSPU(セキュリティプロセッシングユニット)という専用チップにより、複数の機能を同時に動かしても処理速度が落ちにくい設計になっています。

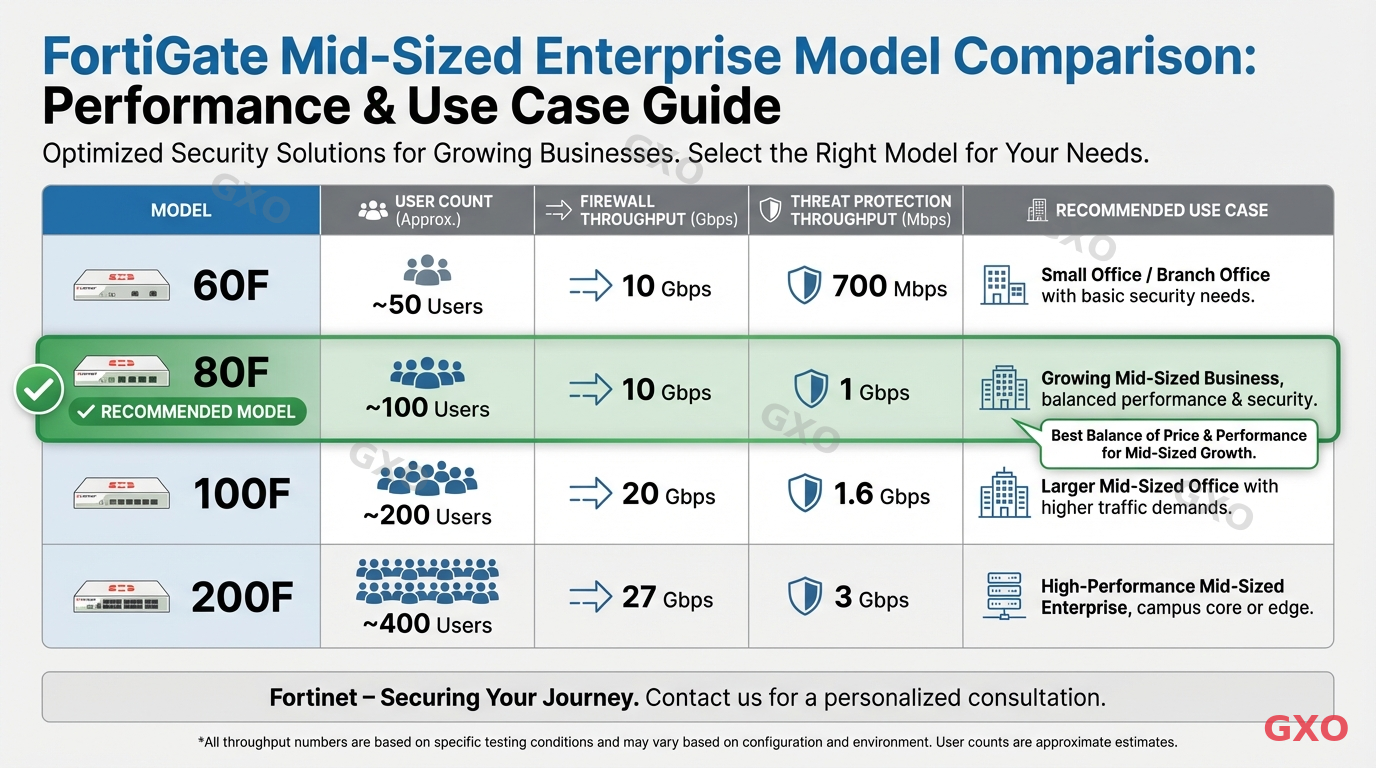

製品ラインアップは、小規模向けのFortiGate 40Fから大規模データセンター向けの7000Fシリーズまで幅広く展開されています。中堅企業では60F〜200Fクラスが選ばれることが多く、拠点規模や通信量に応じて柔軟に選べる点が特長です。

章末サマリー:FortiGateはUTMとNGFWを1台に統合したセキュリティ機器です。独自チップにより高い処理性能を維持し、中堅企業の規模に合ったモデルが選べます。

なぜ今、中堅企業のネットワークセキュリティが急務なのか

サイバー攻撃の矛先は、大企業から中堅・中小企業へと広がっています。警察庁の同レポートでは、令和6年上半期のランサムウェア被害114件のうち中小企業が73件(64%)を占めました。前年同期の58%からさらに上昇しています。

攻撃者にとって、中堅企業は「セキュリティ対策が手薄でありながら、身代金を支払える資金力がある」という狙いやすい標的です。さらに、大企業のサプライチェーンに含まれる中堅企業を踏み台にして、取引先全体に被害を広げる手口も増えています。

IPA「情報セキュリティ10大脅威 2026」(2026年1月)でも、「ランサム攻撃による被害」が4年連続で1位、「サプライチェーンや委託先を狙った攻撃」が2位と、企業規模を問わない脅威が続いています。GXOがセキュリティ支援の現場で共通して見てきたのは、「被害が起きてから対策を始める」企業が依然として多いという実態です。

章末サマリー:中小企業がランサムウェア被害の64%を占めており、サプライチェーン攻撃のリスクも拡大中です。被害が起きる前のセキュリティ対策が急務です。

中堅企業が抱えるセキュリティ課題3つ

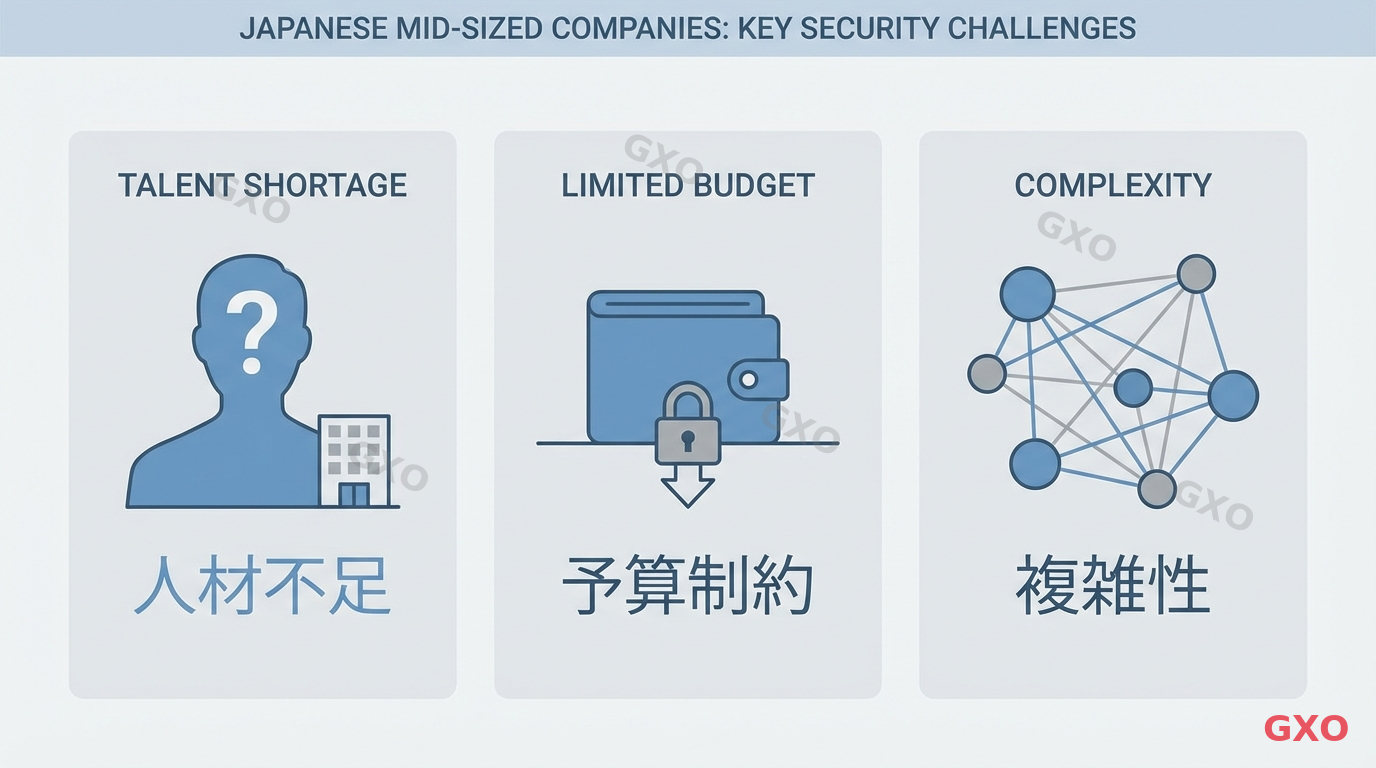

課題1:セキュリティ人材の不足。中堅企業では、情報システム部門の担当者が数名で全社のITを管理しているケースが珍しくありません。ネットワーク管理とセキュリティ運用を兼務しているため、脅威の監視やインシデント対応に十分な時間を割けないのが実情です。

課題2:予算の制約。セキュリティ機器の導入は「目に見える売上増」につながりにくく、経営層への費用対効果の説明に苦労する担当者は多くいます。機能ごとに個別の製品を導入すると、ハードウェア費・ライセンス費・運用工数が膨らみ、予算確保のハードルがさらに上がります。

課題3:ネットワーク環境の複雑化。リモートワーク、クラウドサービスの利用、複数拠点間の接続など、企業のネットワークは年々複雑になっています。従来型のファイアウォールだけでは、こうした環境全体を守りきれない状況が生まれています。

実際のプロジェクトで見えたパターンとして、これら3つの課題が重なると、場当たり的な対策の積み重ねで運用がさらに煩雑になるという悪循環が起きやすくなります。

章末サマリー:人材不足・予算制約・環境の複雑化が中堅企業のセキュリティ対策を難しくしています。これらの課題を一括で解消できる仕組みが求められます。

FortiGateが中堅企業に選ばれる5つの理由

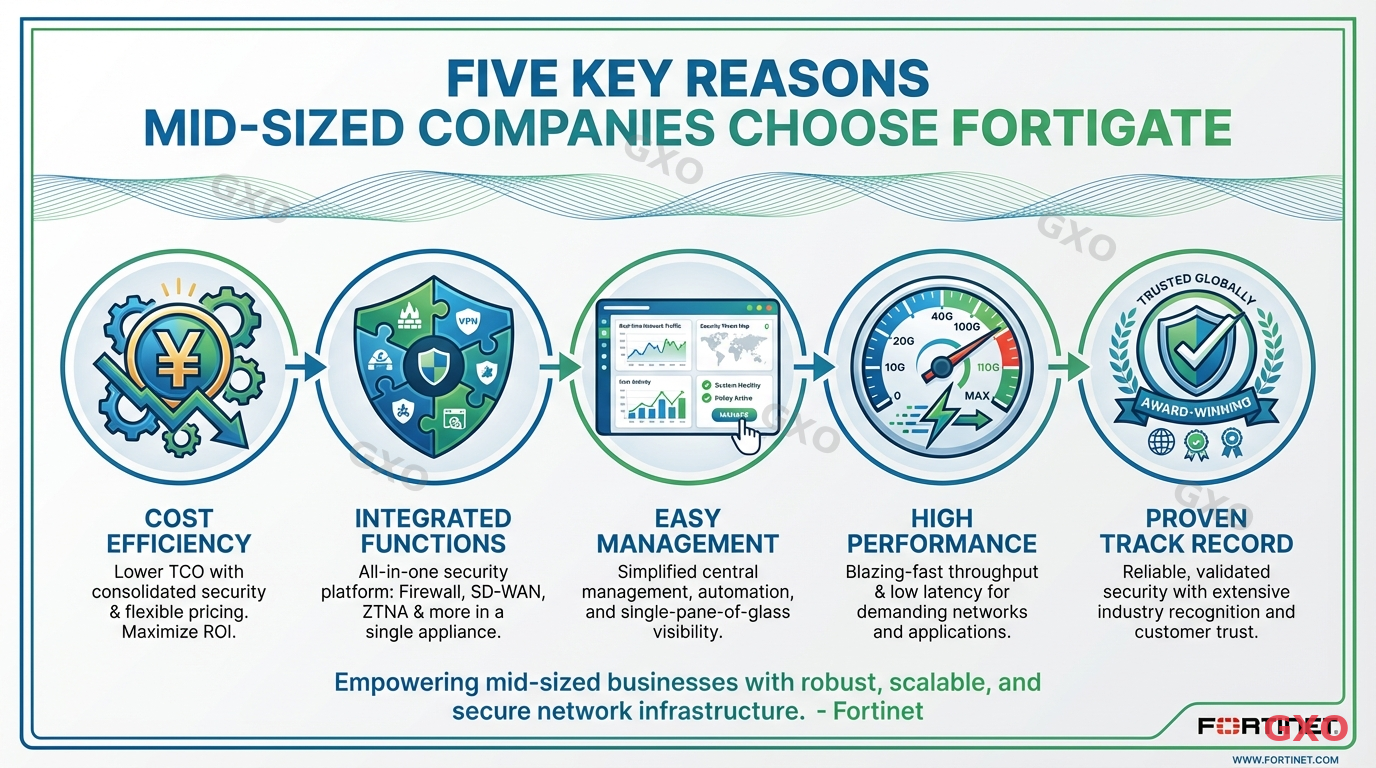

理由1:統合型でコストを抑えられる。ファイアウォール、VPN、IPS、アンチウイルスを1台にまとめることで、複数機器を個別に購入する場合と比べて初期費用と運用費を削減できます。

理由2:管理画面が直感的。FortiGateの管理画面(FortiOS)は日本語に対応しており、セキュリティ専任者がいなくても基本的な設定変更やログ確認が可能です。

理由3:処理性能が高い。独自のSPUチップにより、すべてのセキュリティ機能を有効にした状態でも通信速度の低下が抑えられます。業務アプリケーションの動作に影響を与えにくい設計です。

理由4:拡張性が高い。事業の成長や拠点の増加に合わせて上位モデルへの移行がしやすく、設定の移行ツールも用意されています。FortiManagerを使えば複数拠点の一元管理にも対応できます。

理由5:国内の導入実績が豊富。日本市場での販売パートナーとサポート体制が充実しており、導入事例や技術情報が国内で入手しやすい点は、運用開始後の安心材料になります。

章末サマリー:コスト削減・管理のしやすさ・高い処理性能・拡張性・国内実績の豊富さが、中堅企業にFortiGateが選ばれている理由です。

FortiGateの主要機能:UTMとNGFWの全貌

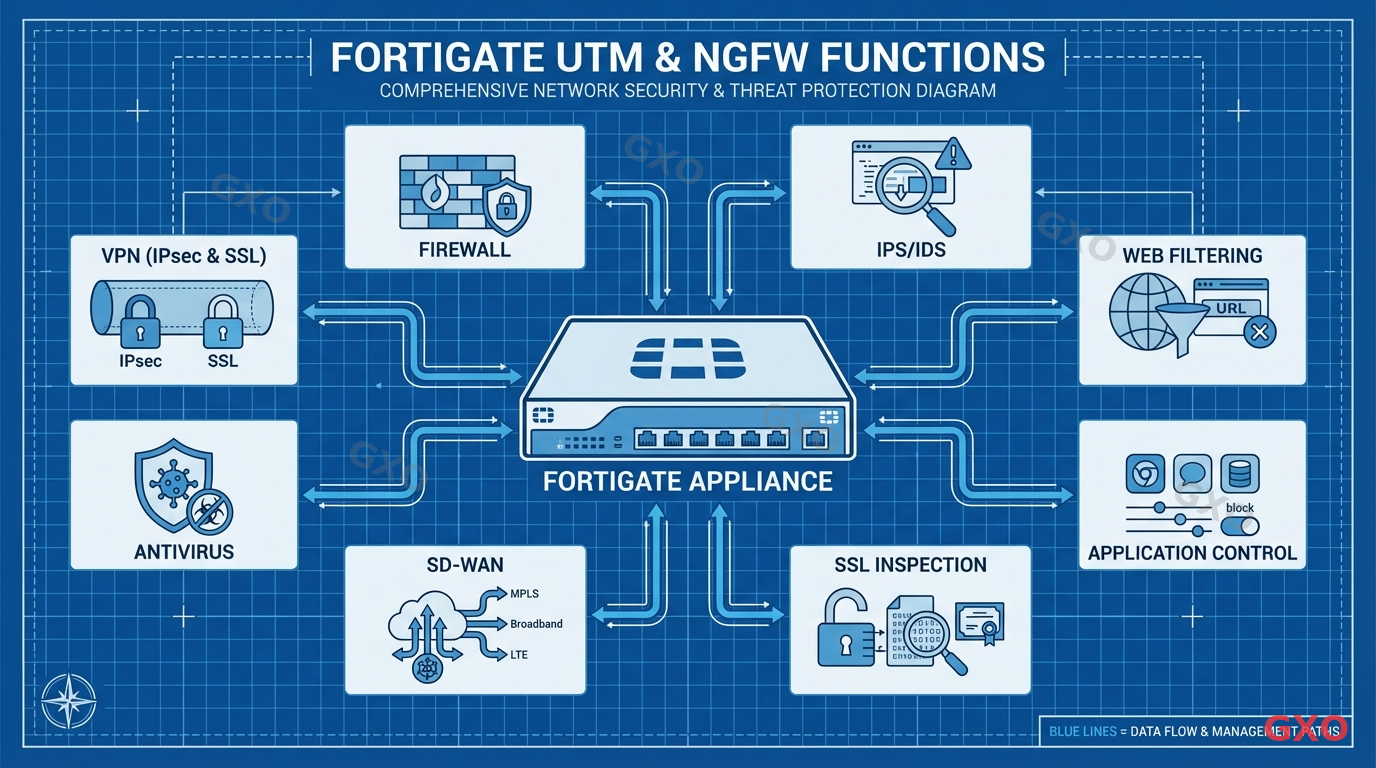

FortiGateの機能は大きく分けて基本セキュリティ機能と高度な制御機能の2層構造になっています。

基本セキュリティ機能として、ステートフルファイアウォール、IPS(不正侵入防止システム)、アンチウイルス、アンチスパム、Webフィルタリングが搭載されています。これらはライセンスを有効にするだけで利用でき、個別の機器を追加する必要がありません。

高度な制御機能として、アプリケーション制御、SSL通信の検査(暗号化された通信の中身を確認する機能)、SD-WAN(拠点間通信の自動最適化)が利用できます。SD-WAN機能により、インターネット回線と専用線を自動で使い分けることが可能です。

VPN機能は、IPsec VPN(拠点間の暗号化接続)とSSL-VPN(リモートアクセス用)の両方に対応しています。リモートワーク環境と拠点間接続の両方を1台でカバーできる点は、中堅企業にとって大きな利点です。

章末サマリー:FortiGateは基本的なセキュリティ機能に加え、SD-WANやSSL検査など高度な制御機能を1台で提供します。VPN機能も拠点間・リモートの両方に対応しています。

機種選定の基準:中堅企業に最適なモデルとは

機種選定は、従業員数だけで決めず、ピーク時の通信量、同時VPN接続数、SSL検査の有無、拠点数、今後1〜2年の増設予定を合わせて判断します。下表は一般的な目安であり、最終判断では公式データシートの脅威防御スループットとIPSスループットを必ず確認してください。

モデル | 向く構成の目安 | 優先して確認したい要件 | 判断の目安 |

|---|---|---|---|

FortiGate 60F | 小規模拠点・支店 | インターネット接続中心、VPN拠点数が少ない | 単一拠点で通信量が比較的少ない場合の候補 |

FortiGate 80F | 中堅企業の本社・主要拠点 | 複数のセキュリティ機能を常時有効にする運用 | 50〜100名規模で選ばれやすいが、実際は通信量とVPN同時接続数で判断 |

FortiGate 100F | 通信量が多い拠点 | SSL検査や拠点間VPNが多い | 業務アプリの通信量が多い場合の候補 |

FortiGate 200F | 複数拠点の集約拠点 | ハブ拠点化、将来の拡張、冗長化要件 | 拠点追加や集約を見込む場合に検討 |

選定で見落としやすいのが、脅威防御スループット(全セキュリティ機能を有効にした状態の処理能力)です。カタログ上のファイアウォール処理能力だけで判断すると、実運用時に速度低下が起きる場合があります。

支援経験から言えることは、「今の従業員数ぴったり」ではなく、今後の増員や通信量の増加を見込んで1段階上のモデルを選ぶと、買い替えの頻度を抑えられるということです。

章末サマリー:機種選定は従業員数・拠点数・通信量で判断します。脅威防御スループットを確認し、将来の成長を見込んで選んでください。

FortiGate 80F詳細解説:中堅企業の標準モデル選定経緯

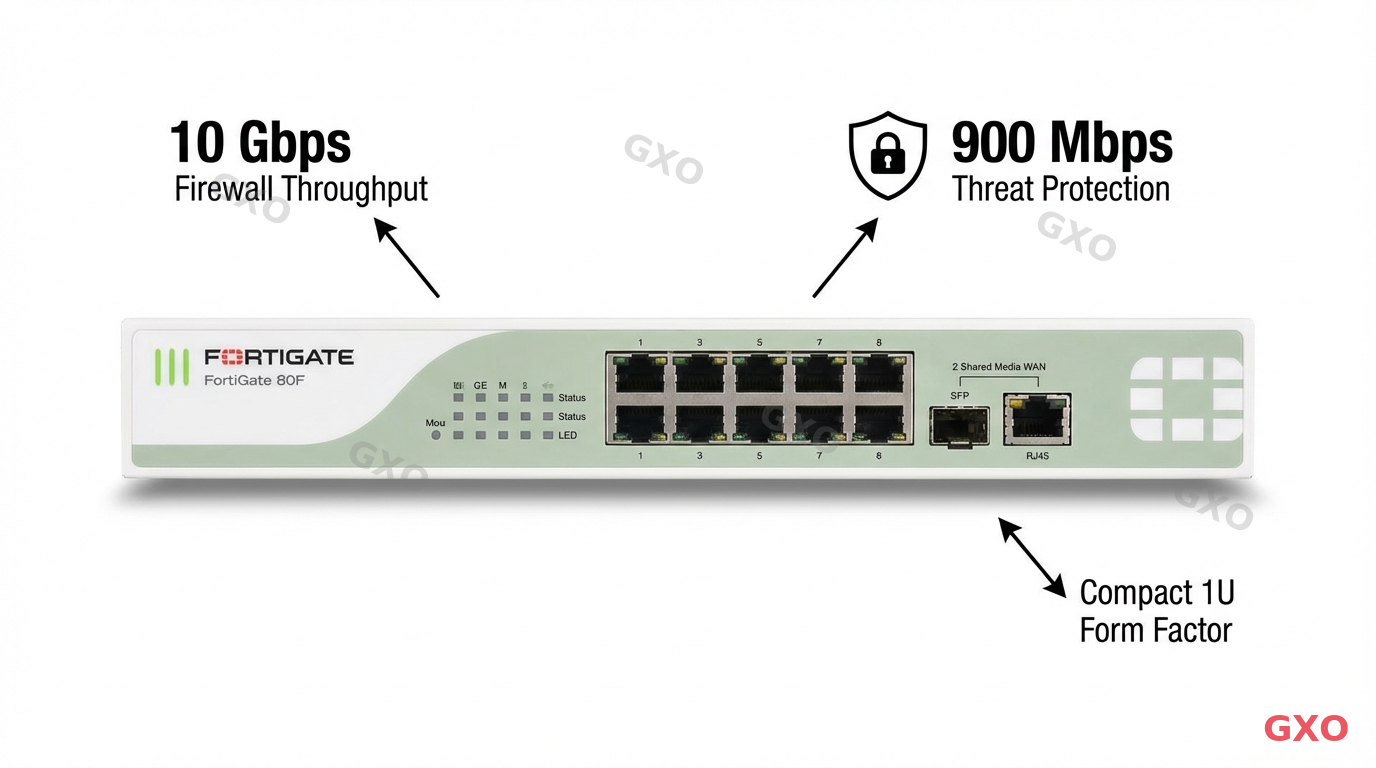

FortiGate 80Fは、従業員50〜100名規模の企業に適した中堅企業向けの標準的なモデルです。公式データシートによると、ファイアウォール処理能力は10 Gbps、脅威防御スループットは900 Mbps、IPS処理能力は1.4 Gbpsです。

物理インターフェースは、8ポートのGE RJ45と2ポートのRJ45/SFP共用WANポートを搭載しています。筐体は小型で、設置方法は利用環境に応じて棚置きまたはラック収納用アクセサリの利用を検討してください。購入前に、設置スペース、放熱、電源、配線経路を確認しておくと後工程での手戻りを防げます。

ライセンス体系は主に3種類あります。FortiGuard UTMバンドル(基本セキュリティ機能一式)、Enterprise Protectionバンドル(UTM+高度な脅威対策)、そしてハードウェア保守のみの構成です。中堅企業では、コストと機能のバランスからUTMバンドルを選ぶケースが多く見られます。

総所有コストの観点では、ハードウェア価格に加え、年間のライセンス更新費と保守費を含めて検討する必要があります。個別製品を複数導入する場合と比べて、統合型のFortiGate 80Fは管理工数の面でも優位です。

章末サマリー:FortiGate 80Fは50〜100名規模に最適で、脅威防御900 Mbpsの処理能力を持ちます。UTMバンドルが費用対効果の面で選ばれやすい構成です。

導入前の準備:現状分析と要件定義の進め方

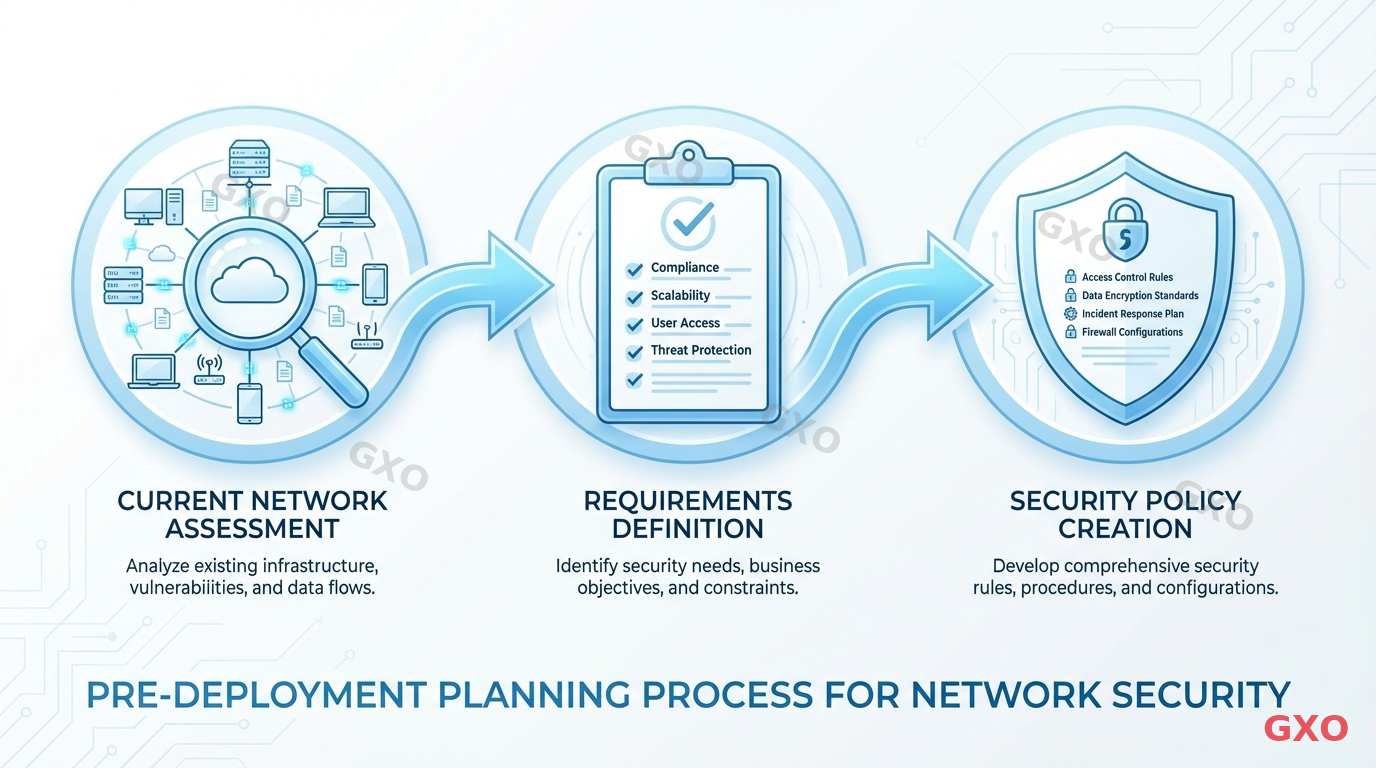

FortiGateの導入を成功させるには、機器の購入前に現状のネットワーク構成を正確に把握することが欠かせません。まず、既存のネットワーク機器(ルーター、スイッチ、既存ファイアウォール)の構成図を最新の状態に更新します。

次に、通信量の実態を調査します。ピーク時の帯域使用率、利用中のクラウドサービス一覧、VPN接続の同時利用数などを記録してください。この情報が機種選定の根拠になります。

セキュリティポリシーの策定も導入前の重要な作業です。「どの通信を許可し、どの通信を遮断するか」をルールとして文書化します。ポリシーが曖昧なまま導入すると、運用開始後に設定の見直しが頻発し、担当者の負荷が増えます。

多くの企業に共通する傾向として、導入前の準備に手間をかけた案件ほど、本番切り替え後のトラブルが少なくなります。逆に、準備を省略して「まず入れてから考える」方式で進めると、手戻りが発生しやすくなります。

章末サマリー:導入前にネットワーク構成の棚卸し・通信量の調査・セキュリティポリシーの策定を行うことが、スムーズな導入の土台になります。

導入方式の選択:スタンドアロンとFortiManager集中管理

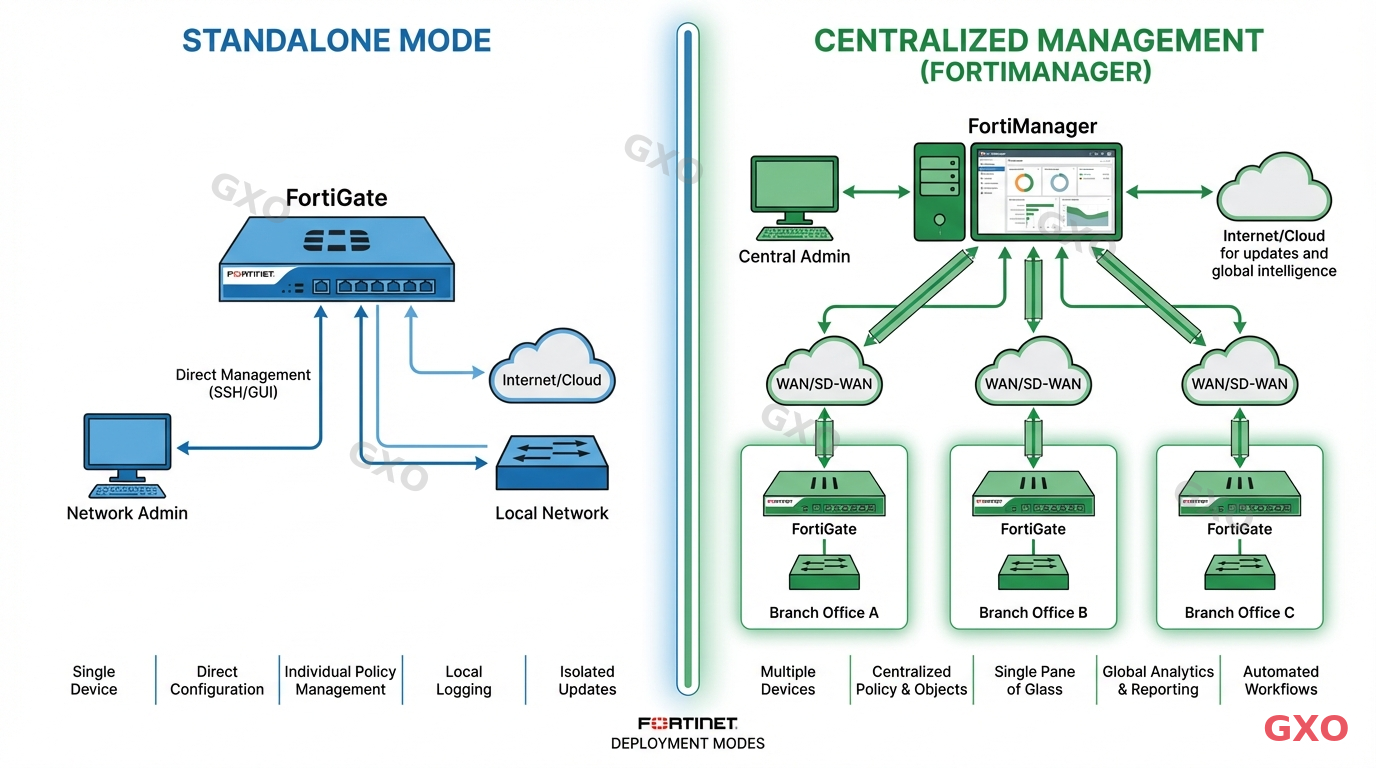

FortiGateの管理方式は、大きく分けてスタンドアロン方式とFortiManager集中管理方式の2つがあります。

スタンドアロン方式は、各FortiGateを個別に管理する方法です。拠点が1〜2箇所の企業では、この方式で十分に対応できます。管理画面から直接設定を行うため、追加の管理ツールは不要です。

FortiManager集中管理方式は、複数拠点のFortiGateを1つの管理画面からまとめて操作できる仕組みです。ポリシーの一括適用、ファームウェアの一斉更新、設定のバックアップが効率化されます。拠点が3箇所以上ある場合や、今後の拠点拡大が見込まれる場合に適しています。

判断基準は明確です。拠点数が少なく、運用担当者が限られている場合はスタンドアロンで始め、拠点が増えたタイミングでFortiManagerの導入を検討するのが現実的な進め方です。

章末サマリー:拠点が1〜2箇所ならスタンドアロン方式、3箇所以上ならFortiManager集中管理を検討してください。段階的に移行できます。

具体的な導入手順①:設計・計画フェーズ

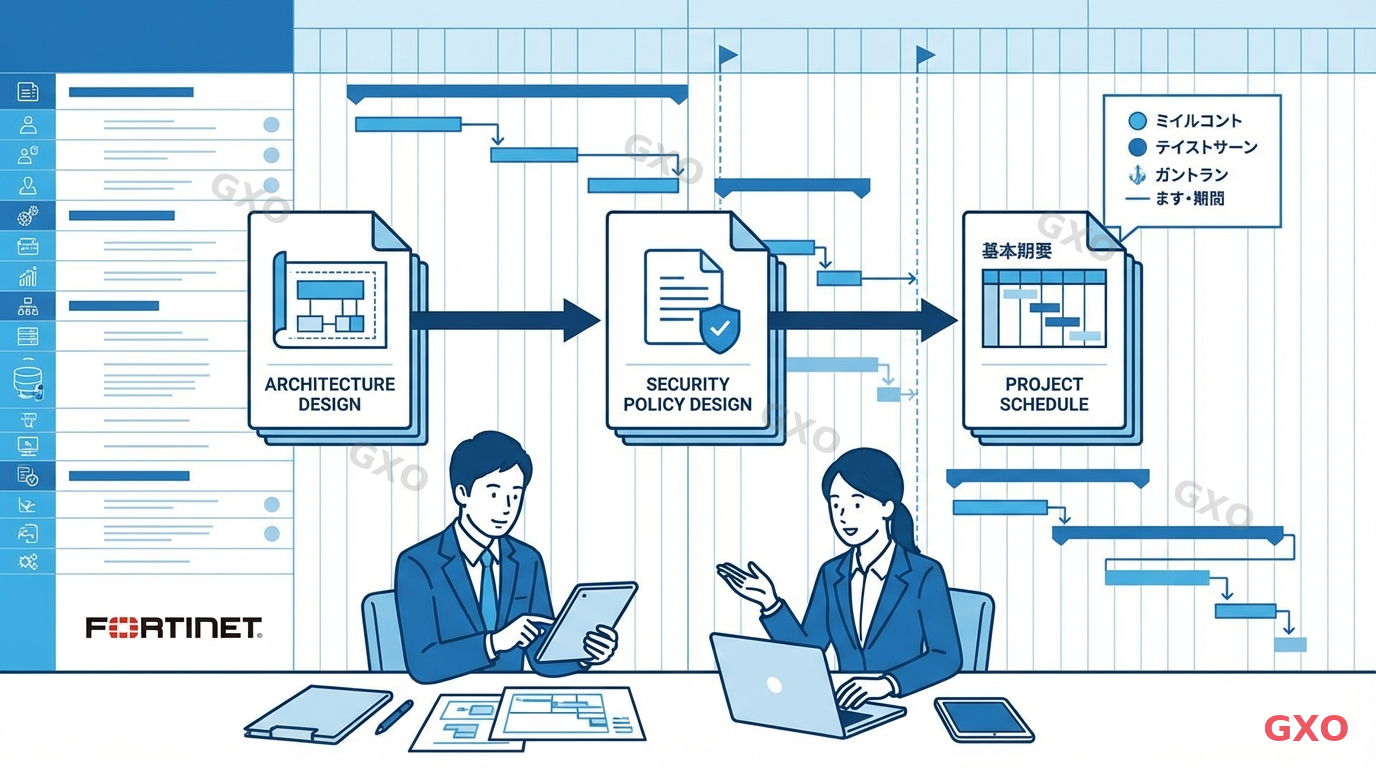

設計・計画フェーズでは、3つの設計書を作成します。ネットワーク構成図、セキュリティポリシー設計書、導入スケジュールです。

ネットワーク構成図では、FortiGateの設置位置、各セグメントのIPアドレス体系、WANとLANの接続構成を明確にします。既存環境からの変更点を赤字で示しておくと、関係者間の認識合わせがスムーズになります。

セキュリティポリシー設計書には、許可する通信と遮断する通信のルールを一覧化します。「全部許可してから絞る」方式ではなく、「必要な通信だけ許可する」方式(ホワイトリスト方式)で設計するのが安全です。

導入スケジュールは、設計・機器調達・設置・テスト・本番切り替えの各工程を時系列で整理します。特に本番切り替えの日時は業務への影響が最も少ない時間帯を選んでください。

章末サマリー:設計フェーズではネットワーク構成図・ポリシー設計書・スケジュールの3点を作成します。ホワイトリスト方式でのポリシー設計が安全です。

具体的な導入手順②:設置・初期設定フェーズ

設置作業は、まず設置場所の確認から始めます。FortiGate 80Fは小型筐体のため、棚置きにするのか、ラック収納用アクセサリを使うのかを先に決めておくとスムーズです。あわせて、通風、電源、既存配線との干渉、保守時に前面ポートへアクセスできるかも確認してください。

ケーブリングでは、WANポートにインターネット回線を、LANポートに社内ネットワークを接続します。各ケーブルにラベルを貼ることを忘れないでください。障害時の切り分け作業が格段に速くなります。

初期設定では、管理者アカウントの作成、管理用IPアドレスの設定、時刻同期(NTP)の設定を行います。その後、事前に作成したセキュリティポリシー設計書に基づいて、ファイアウォールポリシーを投入します。

ポリシー投入時の注意点として、ルールの順序(上から順に評価される)を意識してください。汎用的なルールを上に、限定的なルールを下に配置すると意図しない通信が許可されてしまう場合があります。

章末サマリー:設置・初期設定では、ラッキング・ケーブリング・管理設定・ポリシー投入を順に行います。ケーブルのラベリングとポリシーの順序に注意してください。

具体的な導入手順③:テスト・本番切り替えフェーズ

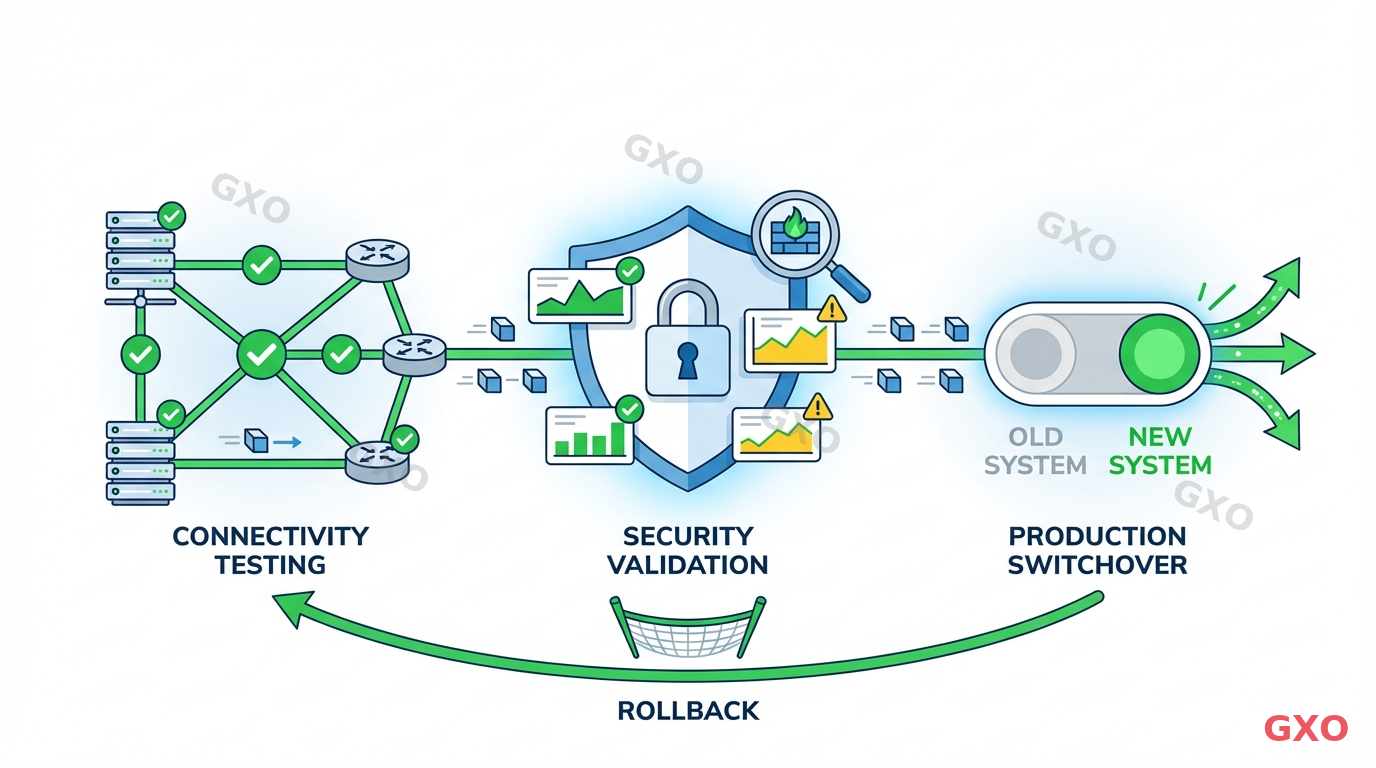

テストフェーズでは、まず疎通確認を行います。各セグメントからインターネット、社内サーバー、他拠点への通信がポリシー通りに許可・遮断されているかを確認します。

次にセキュリティテストを実施します。外部からの不正アクセスが遮断されること、VPN接続が正常に確立すること、Webフィルタリングが想定通りに動作することを検証します。テスト環境で模擬的な攻撃通信を送り、IPS機能が検知・遮断することも確認してください。

本番切り替えは、ロールバック(切り戻し)計画を用意してから実行します。具体的には、旧機器の設定をバックアップし、切り替え後に問題が発生した場合は一定時間内に元の構成へ戻せる手順を文書化しておきます。

切り替え直後は、担当者が常駐して通信状態を監視する体制を取ってください。想定外の通信遮断が発生した場合、即座にポリシーを修正できる体制が必要です。

章末サマリー:疎通確認・セキュリティテスト・ロールバック計画の3点を押さえてから本番切り替えに臨んでください。切り替え直後の監視体制も欠かせません。

運用・保守体制の構築とファームウェア管理

導入後の運用では、日常監視・定期メンテナンス・インシデント対応の3つを体制として整備します。

日常監視では、FortiGateのダッシュボードでCPU使用率、メモリ使用率、セッション数を確認します。異常値が出た場合の連絡フローを事前に決めておくことが大切です。

ファームウェアの更新は、セキュリティ上の最重要タスクです。脆弱性が発見された際の緊急パッチ適用と、定期的なメジャーアップデートの2種類があります。メジャーアップデートは、まず検証環境で動作確認を行ってから本番環境に適用するのが安全です。

ログ分析では、遮断された通信のログを定期的に確認し、攻撃の傾向や不正アクセスの試行を把握します。FortiAnalyzerを導入すると、複数台のFortiGateのログを横断的に分析できます。

インシデント対応は、「検知→初動対応→影響範囲の特定→復旧→再発防止」の手順を文書化し、関係者に周知しておきます。

章末サマリー:運用は日常監視・定期メンテナンス・インシデント対応の3本柱です。ファームウェア更新は検証環境で確認してから適用してください。

導入コストの内訳と費用対効果の考え方

ここまで読んで

「うちも同じだ」と思った方へ

課題は企業ごとに異なります。30分の無料相談で、

御社のボトルネックを一緒に整理しませんか?

営業電話なし オンライン対応可 相談だけでもOK

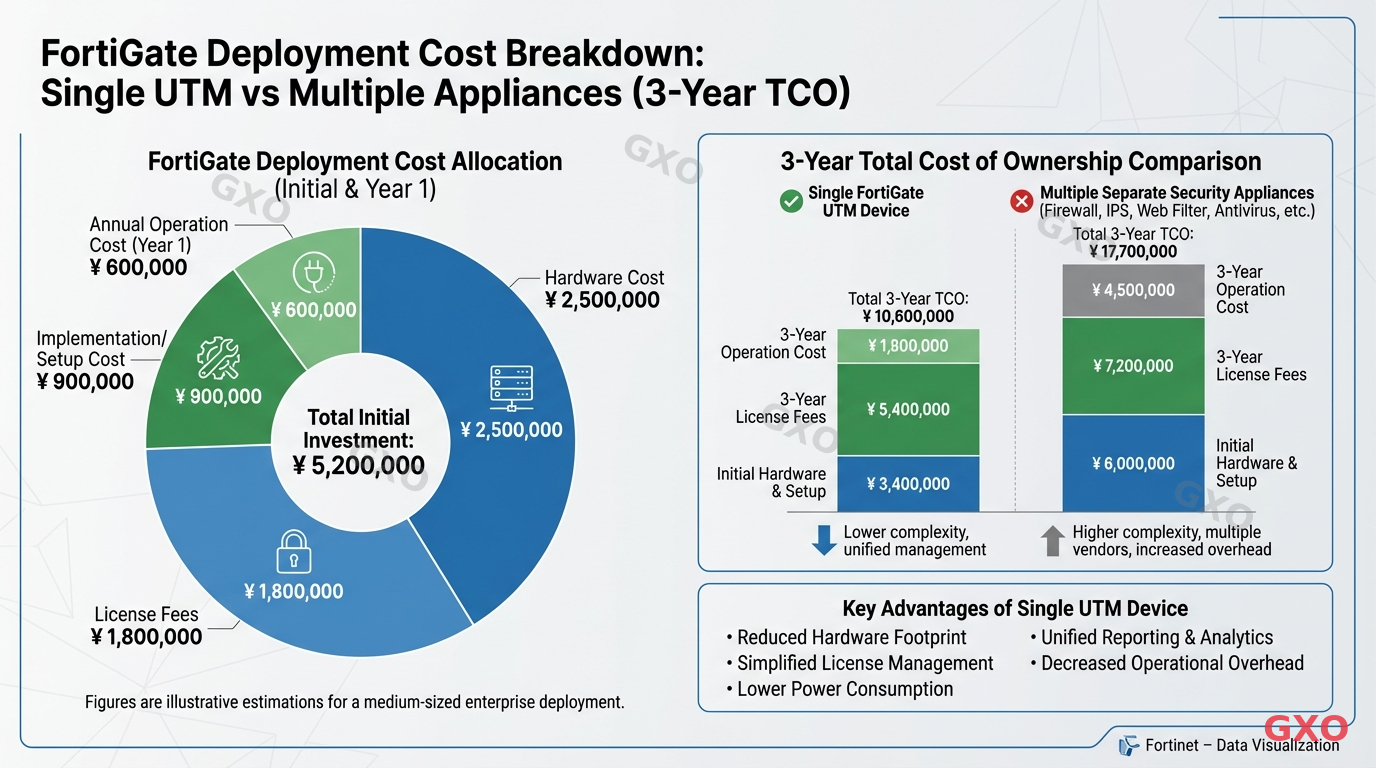

FortiGateの導入コストは、ハードウェア費・ライセンス費・構築費・年間運用費の4項目に分かれます。

ハードウェア費はモデルによって異なりますが、FortiGate 80Fクラスであれば本体価格は中堅企業の予算範囲に収まる水準です。ライセンス費は、選択するバンドル(UTMバンドルまたはEnterprise Protection)と契約年数によって変動します。

構築費には、設計・設置・設定・テスト・切り替え作業の費用が含まれます。自社で対応できる部分と、専門業者に委託する部分を切り分けて見積もりを取ると、費用の最適化がしやすくなります。

費用対効果を考える際のポイントは、「個別製品を複数台導入した場合の総コスト」との比較です。ファイアウォール・IPS・VPN・アンチウイルスをそれぞれ個別に導入する場合と比べて、FortiGateの統合型アプローチは機器台数・ライセンス数・管理工数のすべてを削減できます。

稟議書を作成する際は、「セキュリティ事故が発生した場合の想定損害額」と「FortiGate導入の総コスト」を並べて提示すると、経営層の理解を得やすくなります。

章末サマリー:コストはハードウェア・ライセンス・構築・運用の4項目で整理してください。個別製品との総コスト比較と、事故時の損害額との対比が稟議の説得材料になります。

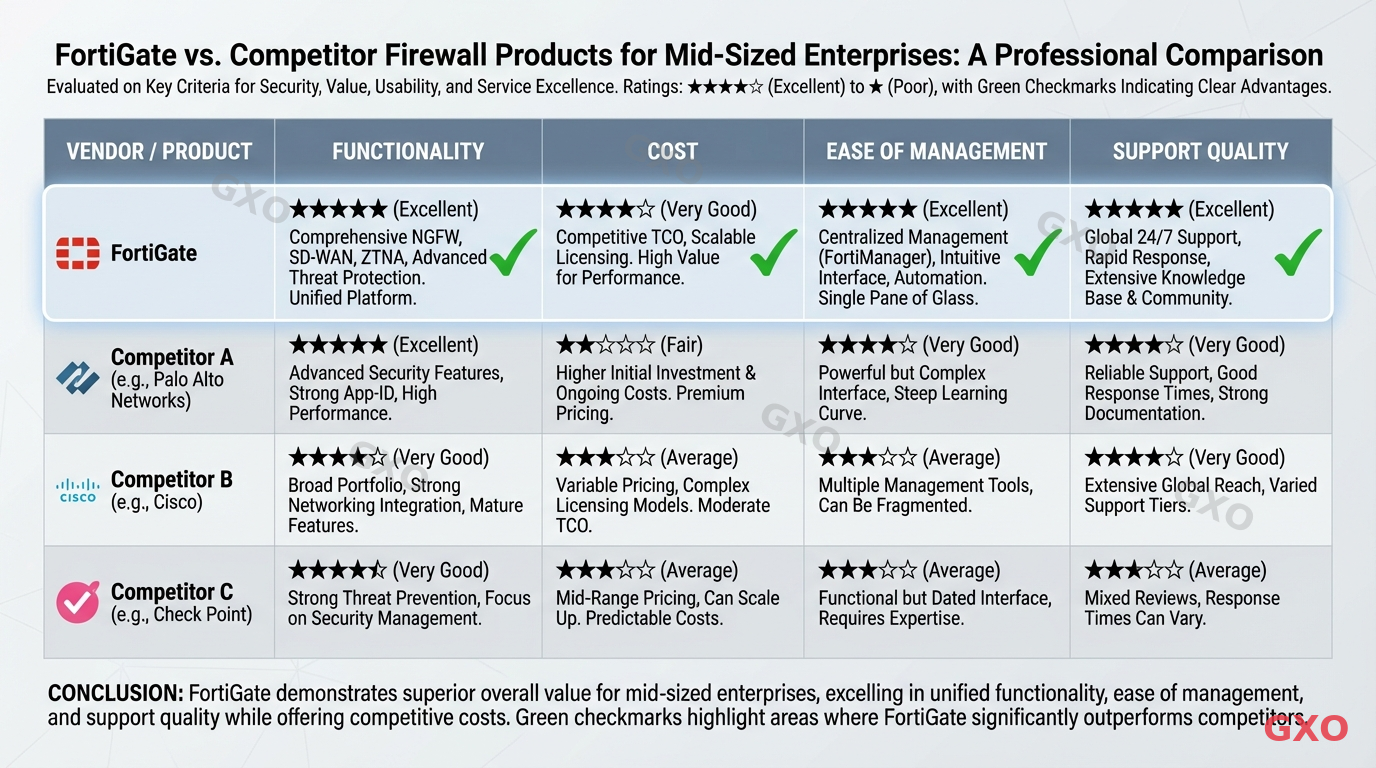

FortiGateと競合製品の比較:中堅企業の最適解

競合製品との比較では、特定ベンダーの優劣を先に決めるのではなく、比較軸を統一して見積もることが重要です。中堅企業では、次の観点を同条件で確認すると、過不足のない選定につながります。

比較軸 | 確認するポイント | 中堅企業での見方 |

|---|---|---|

脅威防御性能 | 脅威防御・IPS・SSL検査時の実効性能 | 最大スループットではなく、検査機能を有効にした条件で比較する |

管理のしやすさ | GUIの分かりやすさ、日本語情報、設定バックアップ | 専任者が少ない企業ほど日常運用の負担を重視する |

拠点拡張性 | 集中管理、テンプレート配布、拠点追加時の手間 | 複数拠点化を見込むなら初期段階から確認する |

ライセンス体系 | どこまでが標準機能か、更新時の構成が分かりやすいか | 初年度費用だけでなく更新時の負担も比較する |

サポート体制 | 国内サポート窓口、保守パートナー、障害時の対応範囲 | 運用委託を前提にするなら保守体制との相性が重要 |

移行のしやすさ | 既存設定の移行支援、PoC、切り戻し手順 | 導入時の手戻りを減らせるかで評価する |

FortiGateが向くかどうかは、拠点管理のしやすさ、必要な検査機能、運用体制との相性で決まります。製品名の印象だけで決めず、PoCや評価機でログ取得・ポリシー変更・VPN運用まで確認すると判断しやすくなります。

章末サマリー:中堅企業には、処理性能・管理のしやすさ・コストのバランスが取れたFortiGateが適しています。規模に合わない過剰スペックの製品選定は避けてください。

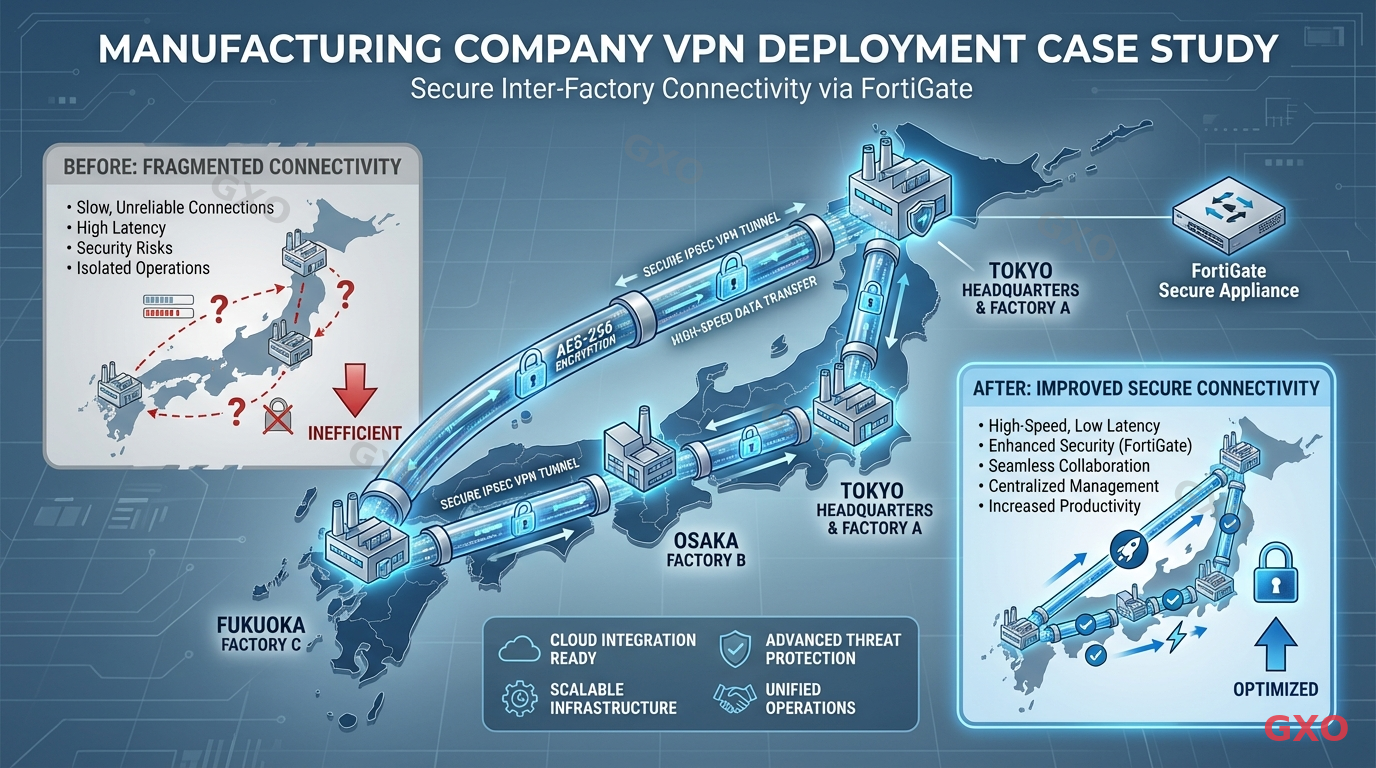

中堅企業の導入事例①:製造業での拠点間VPN構築

ここからの2例は、実案件でよく見られる改善パターンをもとに再構成したものです。実在企業の固有成果を示すものではなく、どのような課題に対して、どの構成が有効だったかを把握するための参考例としてご覧ください。

業種:製造業(従業員約80名、本社+工場2拠点)

課題:本社と2つの工場間でファイル共有や基幹システムへのアクセスに専用線を使用していましたが、回線コストの負担が大きく、リモートワーク環境も整備できていませんでした。各拠点に個別のファイアウォールがあり、設定の統一管理ができていない状態でした。

施策:全拠点にFortiGate 80Fを導入し、IPsec VPNで拠点間を暗号化接続しました。さらにSSL-VPNを設定し、出張先や自宅からのリモートアクセス環境を構築しました。

効果:専用線を廃止してインターネットVPNに切り替えたことで、通信コストの削減を実現しました。セキュリティポリシーの統一管理により、各拠点の設定ミスによるリスクも解消されました。リモートワーク環境の整備により、担当者の業務柔軟性も向上しています。

章末サマリー:製造業の事例では、FortiGate 80Fの拠点間VPNにより通信コストの削減とセキュリティの統一管理を実現しました。

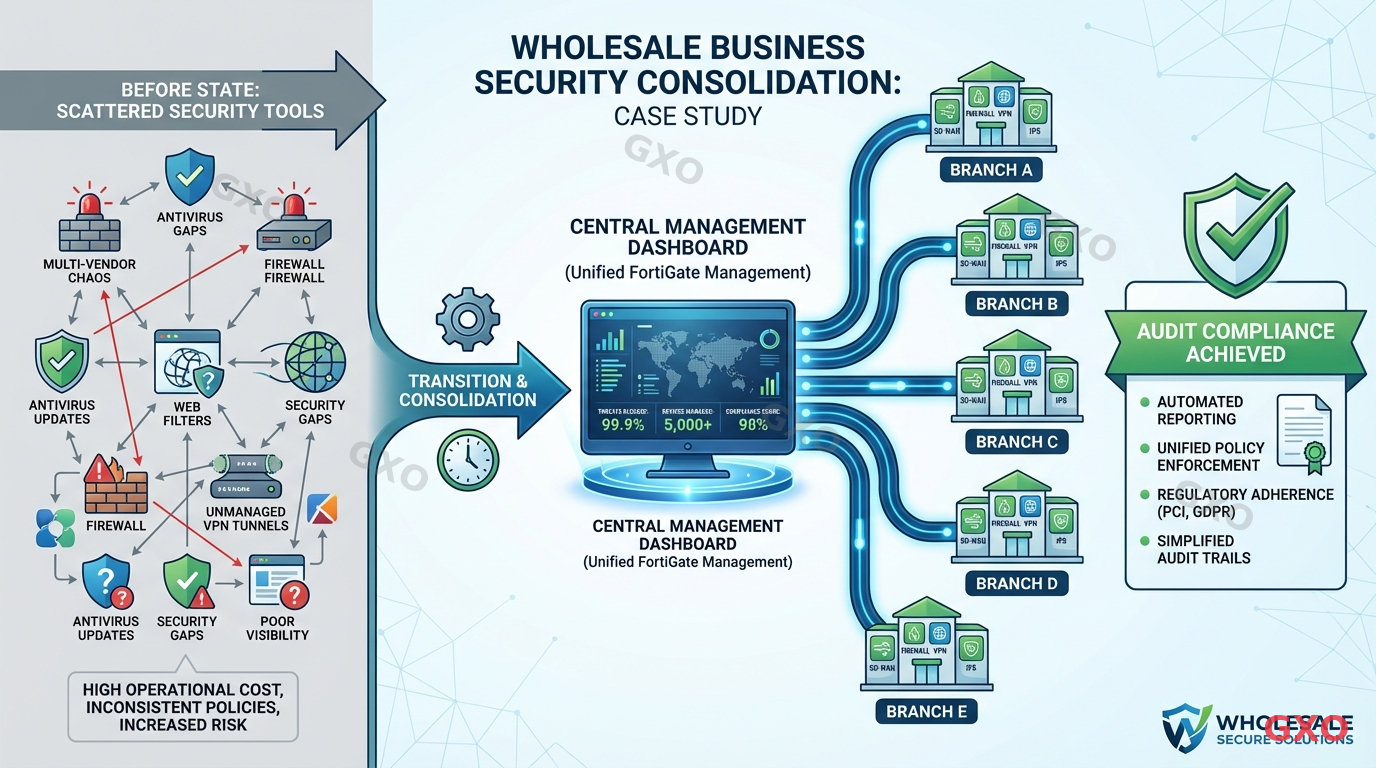

中堅企業の導入事例②:卸売業でのセキュリティ統合管理

業種:卸売業(従業員約150名、本社+営業所4拠点)

課題:拠点ごとに異なるメーカーのセキュリティ機器を運用しており、ポリシーの統一が困難でした。取引先から求められるセキュリティ監査にも、拠点ごとに異なる設定情報を集めなければならず、対応に多大な工数がかかっていました。

施策:全拠点のセキュリティ機器をFortiGateに統一し、FortiManagerで集中管理する体制に移行しました。ポリシーを一括適用できるようになり、設定変更の反映も数分で完了するようになりました。

効果:セキュリティ監査への対応工数が大幅に削減されました。FortiAnalyzerによるログの一元管理により、全拠点の通信状況を1つのダッシュボードで確認できるようになっています。取引先への報告書作成も、統一されたログから出力するだけで済むようになりました。

章末サマリー:卸売業の事例では、FortiGateの統一導入とFortiManagerの活用により、監査対応の効率化と全拠点の一元管理を実現しました。

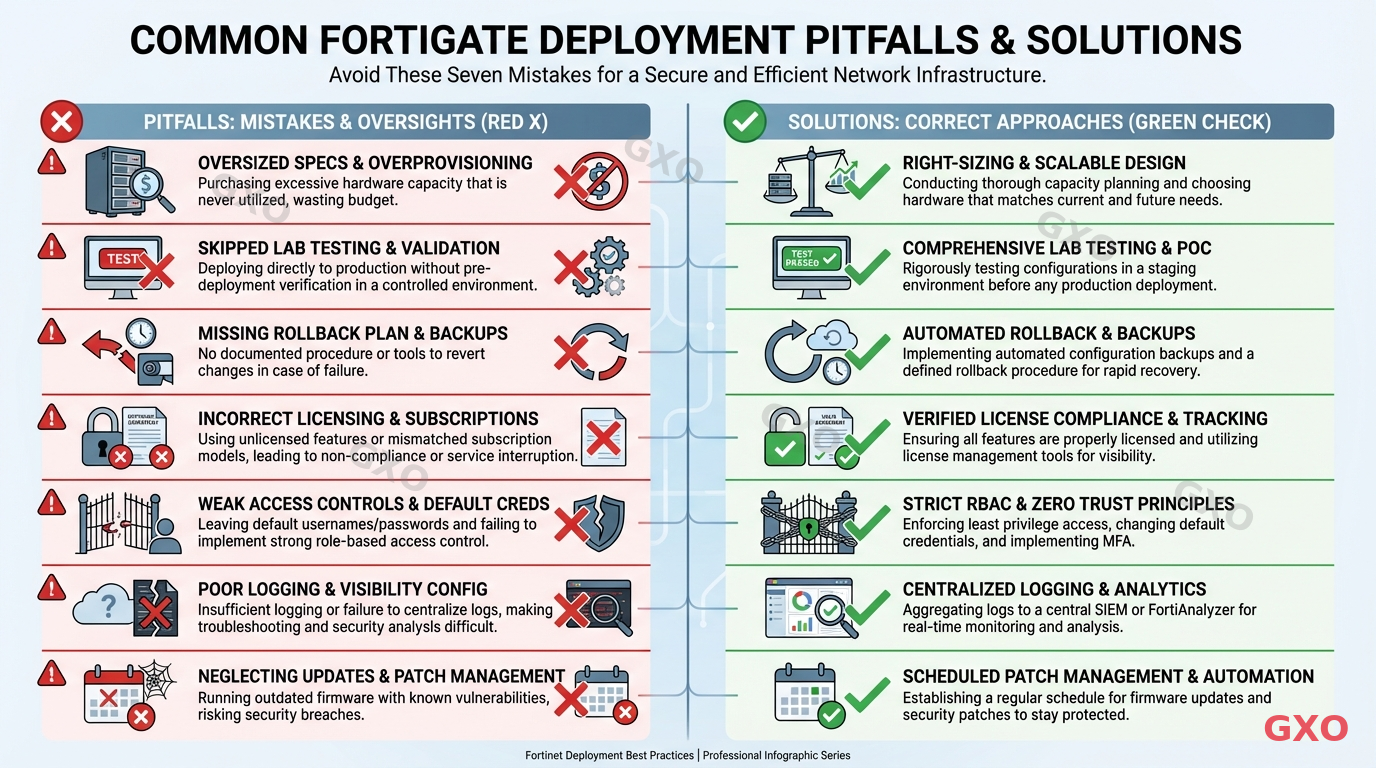

よくある失敗パターンと導入成功のための対策

FortiGateの導入プロジェクトで起きやすい失敗を7つ整理します。

(1)過剰スペックの機種を選定する。「大は小を兼ねる」の発想で上位モデルを選ぶと、不要な機能に対して費用を払い続けることになります。

(2)既存のネットワーク構成を把握しないまま導入する。IPアドレスの重複やルーティングの不整合が本番切り替え後に発覚し、大きな手戻りが発生します。

(3)テスト工程を省略する。「設定したから動くはず」という前提で本番に切り替えると、想定外の通信遮断が業務を止めるリスクがあります。

(4)ロールバック計画を用意しない。問題が起きた際に元の構成に戻せないと、障害の長期化につながります。

(5)ファームウェアを初期状態のまま運用する。脆弱性を突いた攻撃の入口を放置することになります。

(6)ログを確認しない。攻撃の兆候を見逃し、被害が拡大してから気づくケースが見られます。

(7)運用担当者が1名しかいない。担当者の不在時にインシデントが発生すると対応が遅れます。最低2名の体制を確保してください。

章末サマリー:過剰スペック・テスト省略・ログ未確認が代表的な失敗パターンです。事前準備と運用体制の整備で防止できます。

よくある質問(FAQ)

Q1. FortiGateの導入にはどのくらいの期間がかかりますか?

期間はネットワークの規模や拠点数によって大きく変わります。単一拠点であれば設計から本番切り替えまで比較的短期間で完了できますが、複数拠点への展開では段階的な導入が必要になります。まず現状のネットワーク構成を棚卸しするところから始めてください。

Q2. FortiGateの運用にセキュリティ専門の担当者は必要ですか?

FortiGateの管理画面は日本語対応で直感的に操作できるため、ネットワークの基本知識があれば日常運用は可能です。ただし、セキュリティポリシーの設計やインシデント対応については、外部の専門業者と連携する体制を整えておくことを推奨します。

Q3. 既存のファイアウォールからFortiGateへの移行は難しいですか?

移行の難易度は、既存機器のメーカーと設定の複雑さによります。FortiGateには設定変換ツールが用意されており、主要メーカーの設定ファイルを取り込むことが可能です。ただし、完全な自動変換ではないため、変換後の設定内容は必ず手動で確認してください。

Q4. FortiGateのライセンスが切れるとどうなりますか?

ライセンスが切れると、アンチウイルスのシグネチャ更新やIPSのルール更新が停止します。基本的なファイアウォール機能は継続して動作しますが、最新の脅威に対する防御力が低下します。ライセンスの更新時期は管理画面で確認できるため、期限切れ前に更新手続きを進めてください。

Q5. FortiGateはクラウド環境にも対応していますか?

はい、FortiGate-VMという仮想アプライアンス版が用意されており、主要なクラウド環境上で動作します。物理アプライアンスと仮想アプライアンスを組み合わせて、オンプレミスとクラウドの両方を統一的に管理する構成も可能です。

章末サマリー:FAQでは、導入期間は構成規模で変わること、日常運用は基本知識があれば進めやすいこと、移行時は変換後設定の確認が欠かせないことを整理しました。ライセンス更新やクラウド対応も含め、導入前に運用条件まで確認しておくと判断しやすくなります。

中堅企業のFortiGate導入を成功させる第一歩

本記事では、FortiGateの基礎知識から機種選定、導入手順、運用体制まで、中堅企業が押さえるべきポイントを体系的に解説しました。

押さえておくべきポイント:

FortiGateは統合型セキュリティ機器として、複数の機能を1台で実現し、管理負担とコストを抑えられる

機種選定では脅威防御スループットを基準とし、将来の拡張を見込んで選ぶ

導入前の準備(現状分析・ポリシー策定・ロールバック計画)が成功の鍵を握る

セキュリティ対策は「いつかやる」ではなく、優先順位を付けて早めに着手することが重要です。まずは自社のネットワーク構成を棚卸しし、現在のセキュリティ体制の課題を洗い出すところから始めてください。

章末サマリー:FortiGate導入を成功させるには、機種選定を脅威防御スループットと運用要件で判断し、導入前準備を丁寧に行うことが重要です。現状把握ができれば、見積もり比較や導入相談の精度も高まります。

導入可否の判断に迷う場合は、まず「現状の回線構成」「拠点数」「同時VPN接続数」「現在使っているセキュリティ機器」の4点を整理しておくと、相談時の精度が上がります。要件が固まっていなくても、現状整理から相談できます。

参考資料

1. 警察庁「令和6年におけるサイバー空間をめぐる脅威の情勢等について」(2025年3月)

https://www.npa.go.jp/publications/statistics/cybersecurity/index.html

2. IPA 独立行政法人 情報処理推進機構「情報セキュリティ10大脅威 2026」(2026年1月)

https://www.ipa.go.jp/security/10threats/10threats2026.html

3. Fortinet「FortiGate/FortiWiFi 80F Series Data Sheet」

https://www.fortinet.com/resources/data-sheets/fortigate-fortiwifi-80f-series

「やりたいこと」はあるのに、

進め方がわからない?

DX・AI導入でつまずくポイントは企業ごとに異なります。

30分の無料相談で、御社の現状を整理し、最適な進め方を一緒に考えます。

営業電話なし オンライン対応可 相談だけでもOK