多拠点VPN構築・選び方の完全ガイド:種類比較から導入手順まで

拠点が増えるほど、通信品質のばらつきや拠点ごとのセキュリティ設定の差が表面化しやすくなります。多拠点VPNの構築方法や選び方を誤ると、通信遅延や情報漏えい、運用負荷の増大につながりかねません。本記事では、多拠点 VPN 構築 選び方を検討している方向けに、インターネットVPN・IP-VPN・エントリーVPN・SD-WANの4方式を比較し、構成パターン、導入手順、費用の見方、運用時の注意点まで整理します。読後には、自社に合った方式を判断し、具体的な構築計画に落とし込める状態を目指せます。

多拠点VPNとは?企業ネットワークの基礎知識

VPN(Virtual Private Network)とは、インターネットや通信事業者の回線上に仮想的な専用回線を構築する技術です。物理的な専用線を引かなくても、暗号化された通信経路を確保できます。

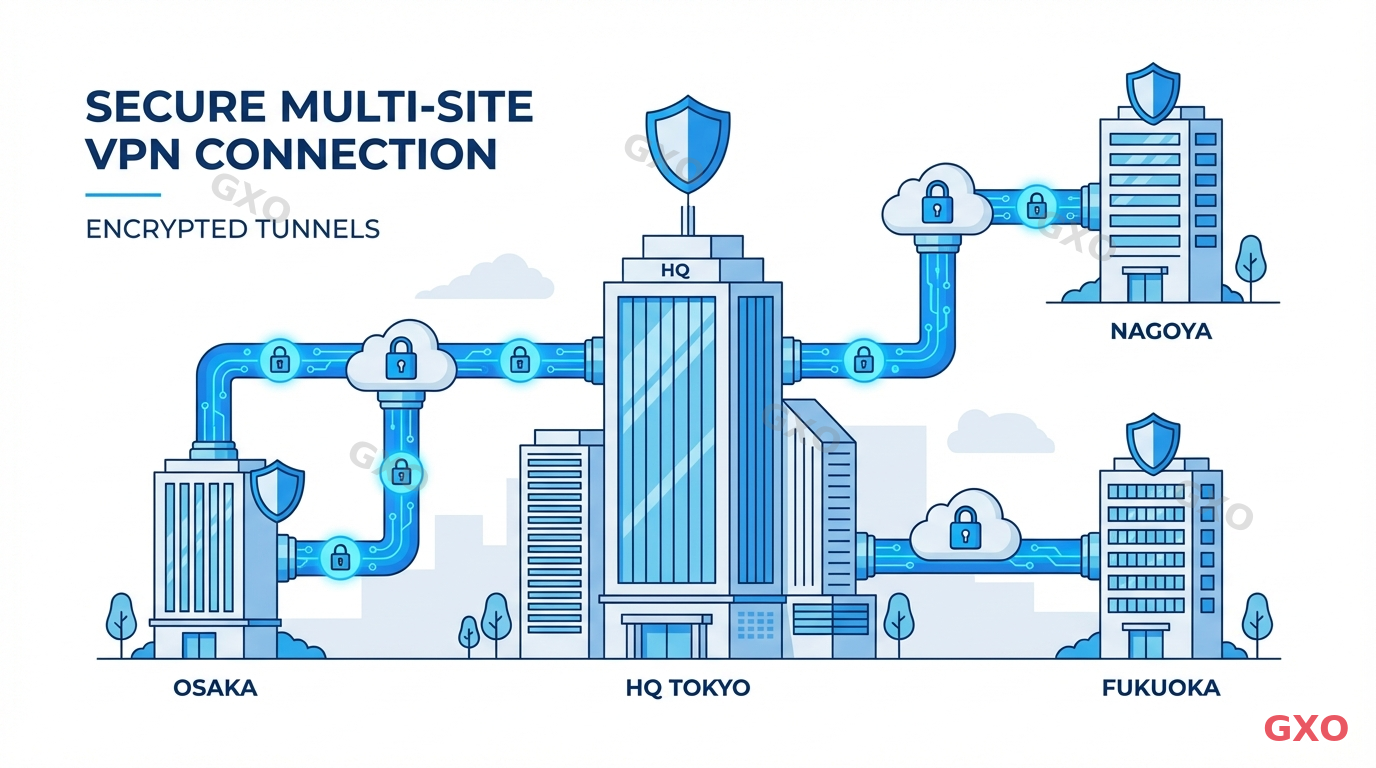

多拠点VPNは、本社・支社・営業所・工場など複数の拠点をVPNで結ぶネットワーク構成を指します。拠点ごとにVPN対応ルーターやゲートウェイ機器を設置し、トンネルと呼ばれる暗号化された通信路を拠点間で確立します。

専用線と比較すると、VPNは導入費用と月額費用を大幅に抑えられる点が強みです。一方で、インターネット回線を共用する方式ではベストエフォート型となり、通信品質が回線の混雑状況に左右されます。拠点数や用途に応じて最適な方式を選ぶことが、安定した多拠点ネットワーク構成の第一歩です。

章末サマリー:VPNは仮想的な専用回線を暗号化で実現する技術であり、多拠点接続では拠点の数・用途・求める通信品質に応じた方式選定が欠かせません。

多拠点VPNが企業に必要な理由:課題と解決策

テレワークと拠点増加が同時に進んだことで、企業ネットワークに求められる要件は大きく変わりました。総務省「令和7年版 情報通信白書」によると、テレワークを導入している企業は47.3%(前年49.9%)に達しています。導入率自体はやや減少傾向にあるものの、テレワークが一般的な働き方として定着したことが読み取れます。

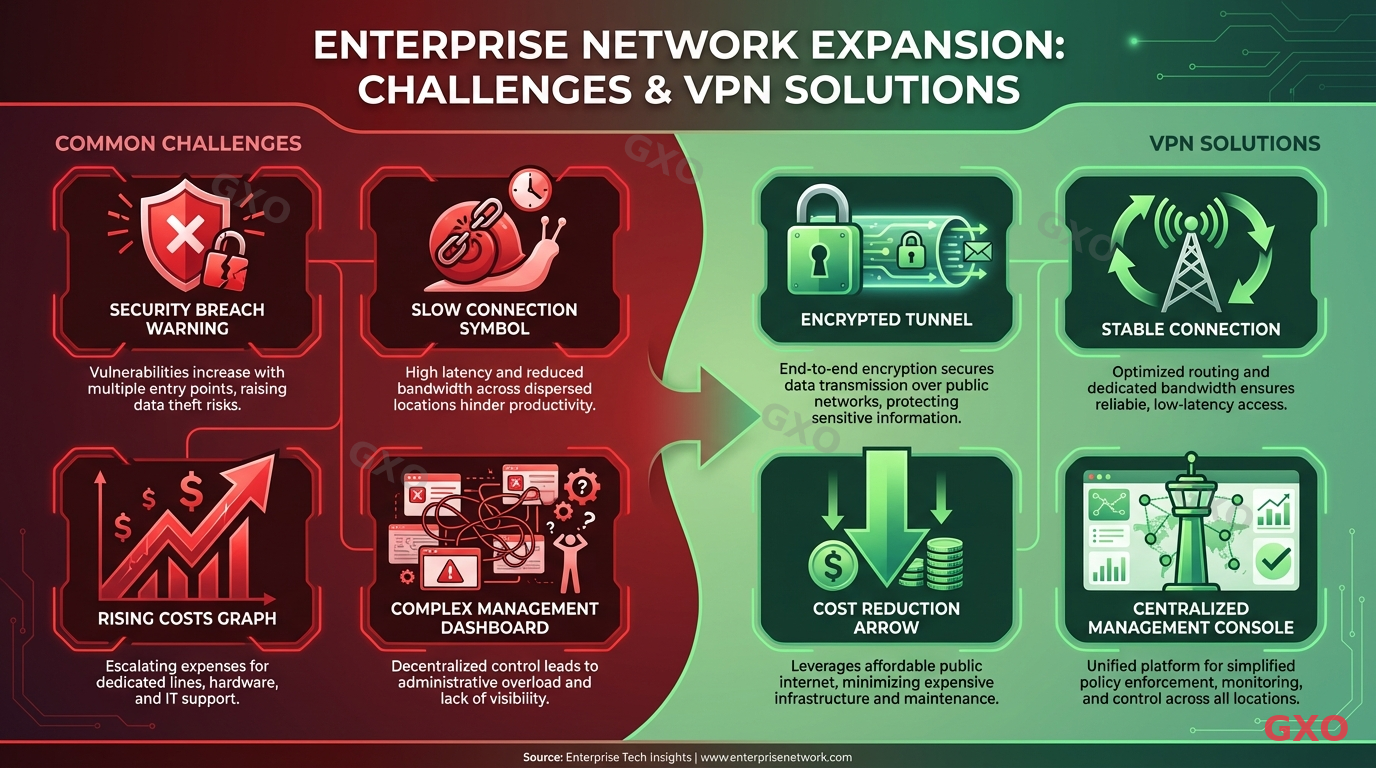

拠点が分散すると、まずセキュリティの統一管理が課題になります。拠点ごとにバラバラなセキュリティ設定では、もっとも防御の弱い拠点が攻撃の入口になりかねません。

加えて、通信コストの増大も見逃せません。拠点間で個別にインターネット接続契約を結ぶと回線費用がかさみ、帯域管理もバラバラになります。VPNを使って拠点間通信を集約すれば、セキュリティポリシーの統一とコスト最適化を同時に実現できます。

章末サマリー:テレワーク定着と拠点分散により、セキュリティ統一管理と通信コスト最適化が多拠点VPN導入の主な動機となっています。

多拠点VPNの主な接続方式:4種類を徹底比較

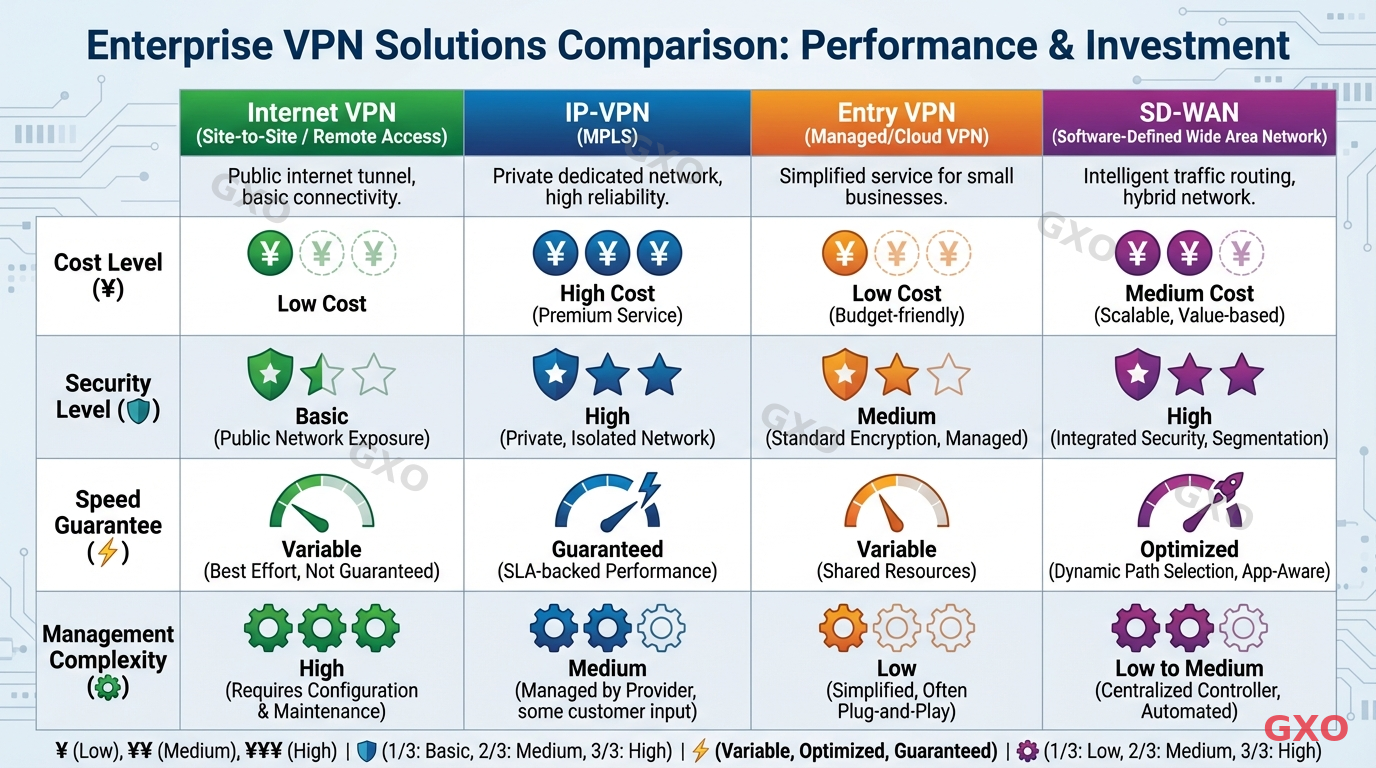

企業が選択できるVPN方式は大きく4つあります。それぞれの特徴を理解したうえで比較することが、拠点間VPNの方式選定で失敗しないためのポイントです。

項目 | インターネットVPN | IP-VPN(MPLS) | エントリーVPN | SD-WAN |

|---|---|---|---|---|

回線種別 | インターネット(共用) | 閉域網(専用) | ブロードバンド+閉域網 | 複数回線を統合管理 |

通信品質 | ベストエフォート | 帯域保証あり | ベストエフォート | アプリ単位で最適化 |

セキュリティ | IPsec等で暗号化 | 閉域網で高い | 閉域網+暗号化 | 暗号化+ポリシー制御 |

初期費用 | 低い | 高い | 中程度 | 中〜高 |

月額費用 | 低い | 高い | 中程度 | 中程度 |

適した規模 | 小〜中規模 | 中〜大規模 | 小〜中規模 | 中〜大規模 |

方式選定で迷ったら、次の4つを順番に確認すると判断しやすくなります。

基幹システムや映像会議で、帯域保証が必要か

拠点追加や回線変更が今後どの程度発生するか

社内で運用できる人員がいるか、ベンダー委託が前提か

閉域網を必須とするセキュリティ要件があるか

帯域保証と閉域網が最優先ならIP-VPN、導入コストを抑えたいならインターネットVPN、安全性と費用のバランスを取りたいならエントリーVPN、クラウド利用や拠点追加の柔軟性を重視するならSD-WANが候補になります。単に安い方式を選ぶのではなく、要件に合う方式を先に絞り込んでから比較してください。

章末サマリー:4方式はそれぞれ回線種別・品質保証・コストが異なります。費用だけでなく、セキュリティ要件と運用体制も含めた比較が欠かせません。

インターネットVPNの仕組みとメリット・デメリット

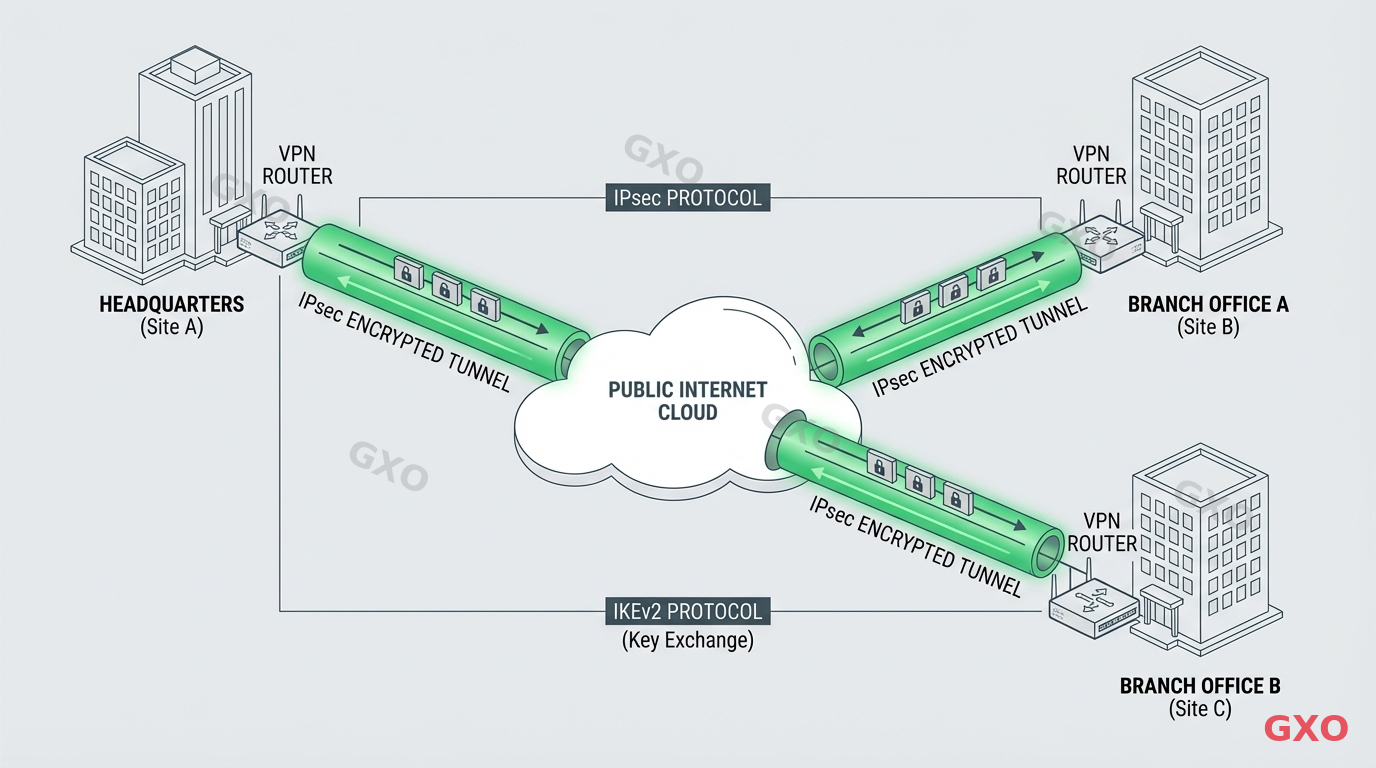

インターネットVPNは、既存のインターネット回線上にIPsec(通信データを暗号化するプロトコル)やSSL-VPNの技術を使って暗号化トンネルを構築する方式です。インターネットVPN 企業での導入事例が多い理由は、何よりも導入ハードルの低さにあります。

メリットは明快です。既存のインターネット回線をそのまま活用できるため、新規の回線契約が不要な場合が多く、初期費用を抑えられます。VPN対応ルーターを各拠点に設置すれば、比較的短期間で構築できる点も導入ハードルの低さにつながっています。

一方、デメリットも把握しておくべきです。インターネット回線はベストエフォート型のため、利用者が集中する時間帯は通信速度が低下します。映像会議や大容量データ転送が多い環境では、品質が安定しないことがあります。また、インターネットに直接接続する構成上、セキュリティ対策の設定が不十分だとリスクが高まります。

章末サマリー:インターネットVPNは低コスト・短期導入が強みですが、通信品質とセキュリティの管理には継続的な注意を払ってください。

IP-VPN(MPLS)の仕組みとメリット・デメリット

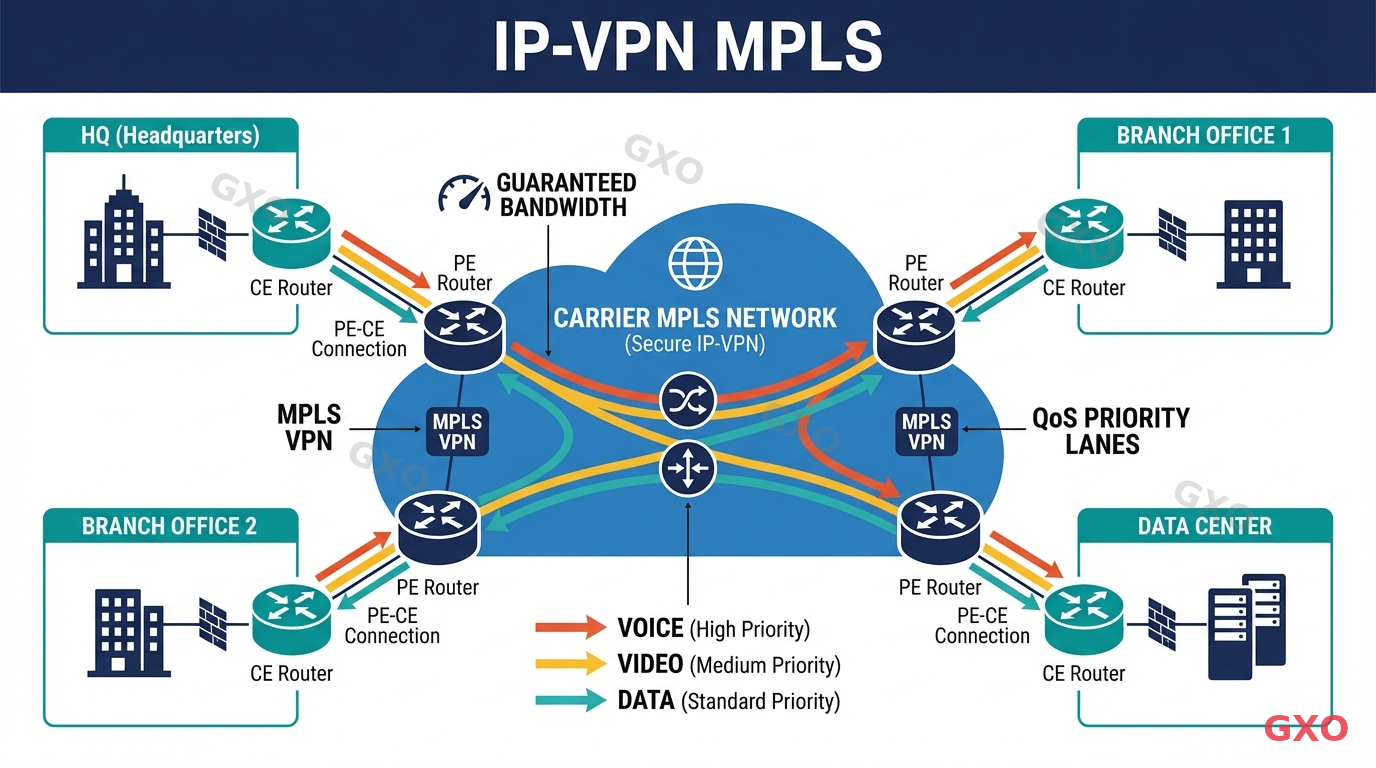

IP-VPNは、通信事業者が提供する閉域網(インターネットとは切り離された専用ネットワーク)を利用する方式です。MPLS(Multi-Protocol Label Switching)という技術でデータに「ラベル」を付与し、効率的に転送します。

IP-VPN MPLS 比較で注目すべきは帯域保証です。通信事業者との契約で帯域が保証されるため、映像会議や基幹システムへのアクセスなど、安定した通信品質が求められる用途に適しています。閉域網のためインターネット経由の攻撃リスクが低い点もメリットです。

デメリットは費用面です。閉域網の利用料と拠点ごとのアクセス回線費用が発生するため、インターネットVPNと比べると月額コストが大幅に上がります。また、回線の開通までに時間がかかる傾向があり、拠点の追加や移転時の柔軟性はやや劣ります。

章末サマリー:IP-VPNは帯域保証と閉域網による高い安全性が強みです。費用は高めですが、基幹業務の通信品質を最優先する企業に適しています。

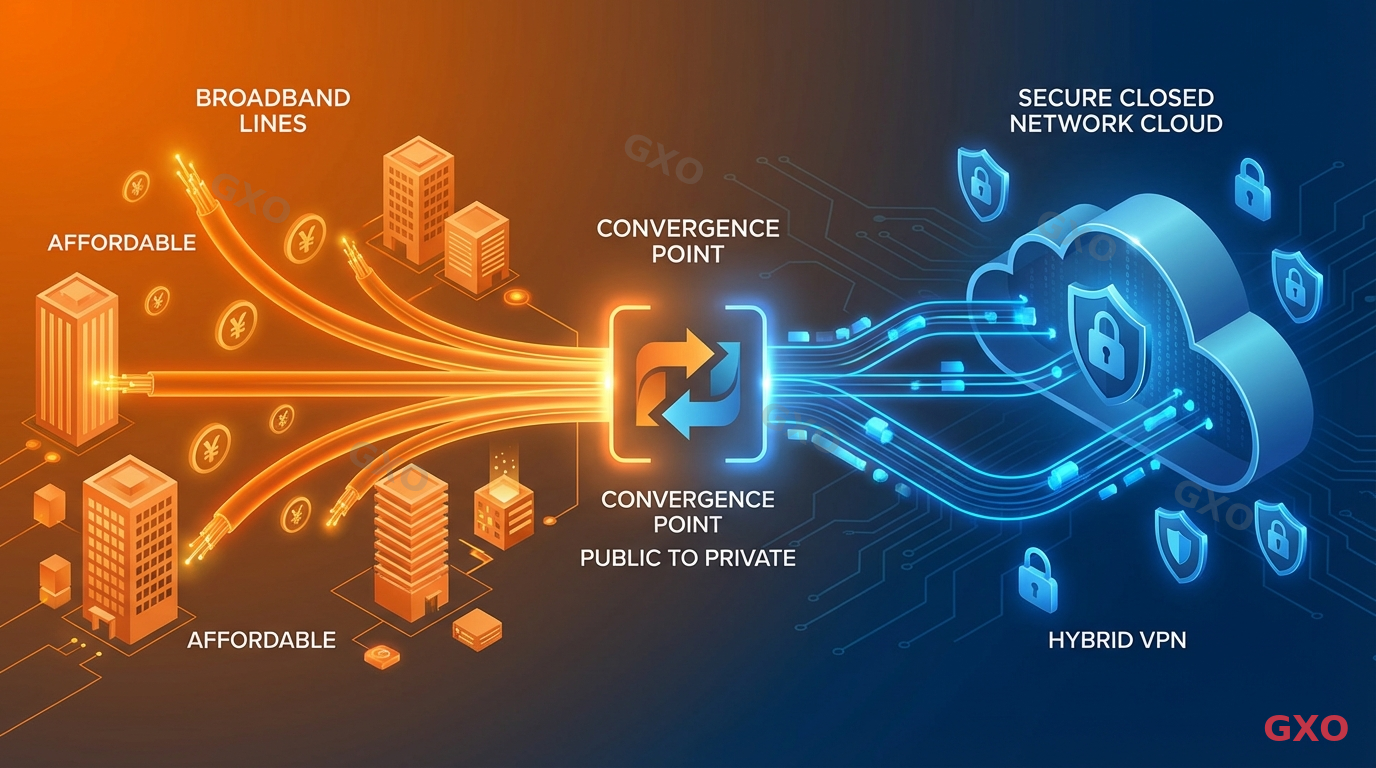

エントリーVPNとは?低コストで高セキュリティを実現する選択肢

エントリーVPNは、各拠点のアクセス回線に光回線などのブロードバンドを使い、通信事業者の閉域網へ接続する方式です。インターネットVPNより安全性を確保しやすく、IP-VPNより費用を抑えやすい中間的な選択肢として検討できます。

最大のメリットは、閉域網を利用するためインターネットVPNより安全性が高く、それでいてIP-VPNほど費用がかからない点です。中小企業でVPN セキュリティ 法人向けの対策を求める場合、有力な候補になります。

ただし、アクセス回線部分はベストエフォート型のままです。閉域網に入るまでの区間では品質保証がないため、IP-VPNほどの安定性は期待できません。帯域保証が必要な用途と、そこまで求めない用途を切り分けて検討してください。

章末サマリー:エントリーVPNはコストと安全性のバランスが良く、帯域保証が不要な中小企業にとって現実的な選択肢です。

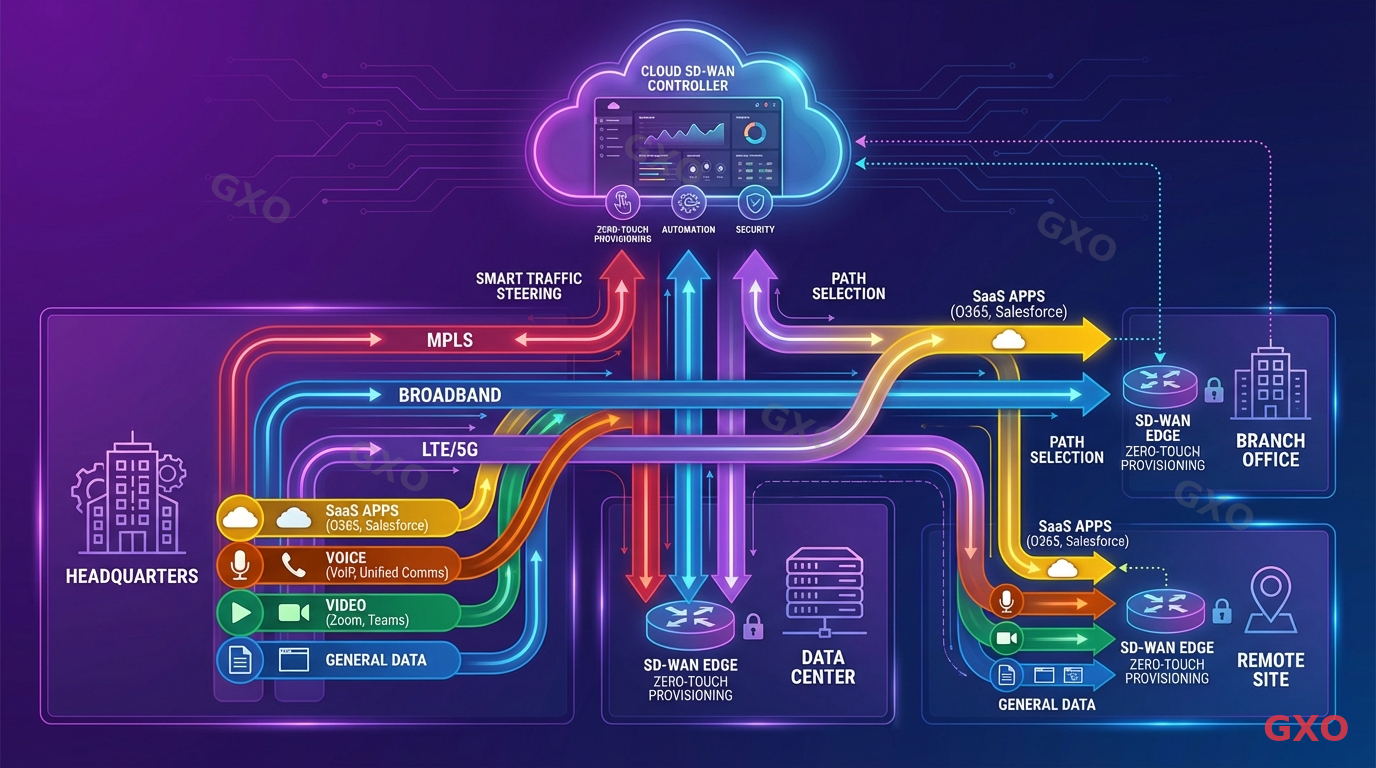

SD-WANと多拠点VPNの違い:次世代ネットワークの選択肢

SD-WAN 多拠点ネットワークの文脈で注目される理由は、従来のVPNとは異なるアプローチにあります。SD-WAN(Software-Defined Wide Area Network)は、複数のWAN回線をソフトウェアで一元制御し、アプリケーション単位で最適な経路を自動選択する技術です。

従来のVPNが「回線に依存した固定的な構成」であるのに対し、SD-WANは「アプリケーションの種類に応じて柔軟に経路を切り替える」点が最大の違いです。映像会議はMPLS回線、Webブラウジングはインターネット回線というように、用途別に振り分けられます。

実際のプロジェクトで見えたパターンとして、既存のVPN環境にSD-WANを段階的に重ねる「ハイブリッド導入」を選ぶ企業が増えています。既存投資を無駄にせず、クラウドサービスの利用拡大に合わせて段階的に移行できるためです。ただし、SD-WAN専用のオーバーレイ機器やライセンス費用がかかる点は事前に確認してください。

章末サマリー:SD-WANはアプリケーション単位の経路最適化が特徴です。既存VPNとの併用から始める段階的導入が現実的な進め方です。

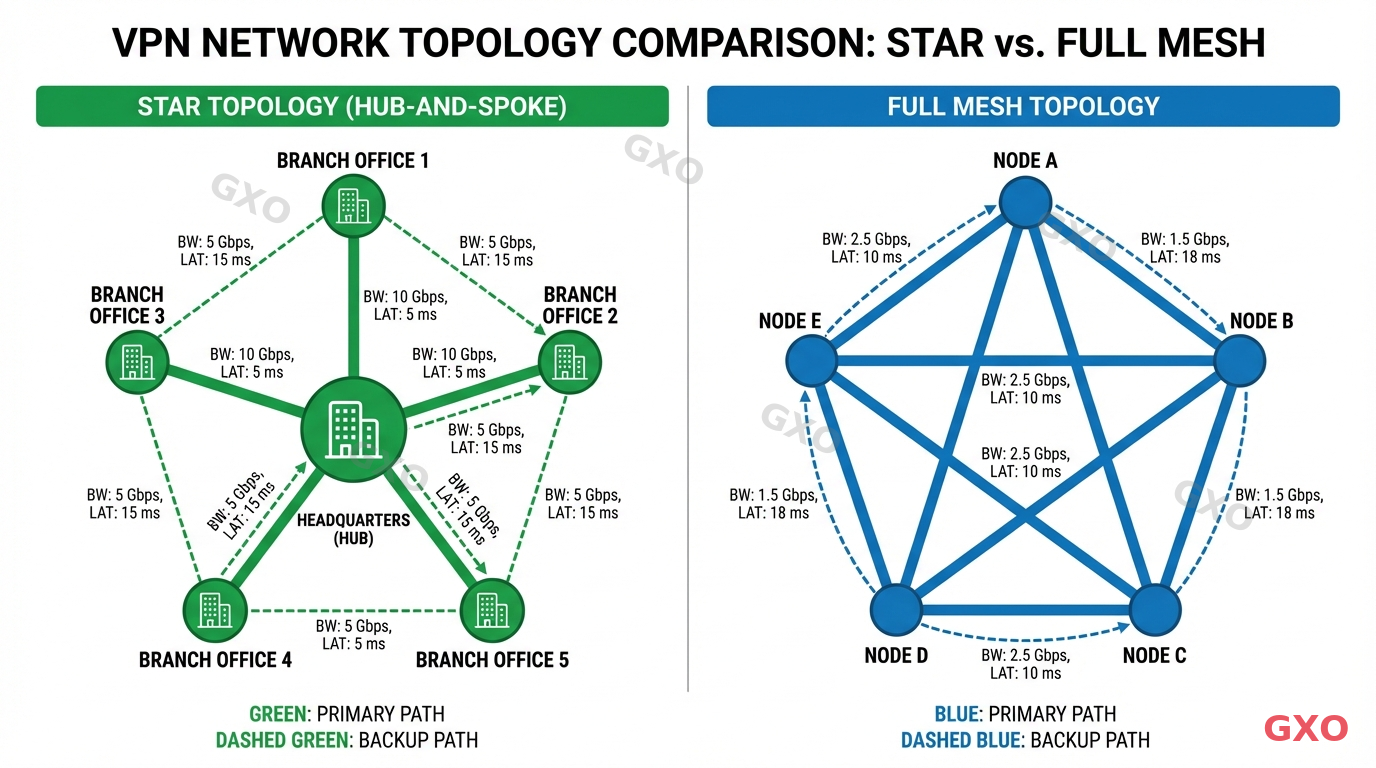

スター型・フルメッシュ型:拠点間接続の構成パターン

VPN構成を設計する際、拠点間の接続パターンは大きくスター型 VPNとフルメッシュ VPNの2つに分かれます。

スター型(ハブアンドスポーク型)は、本社やデータセンターを中心に据え、各拠点がハブに接続する構成です。管理がシンプルで、セキュリティポリシーを中央で統一しやすいのが利点です。一方、全通信がハブを経由するため、ハブに障害が発生すると全拠点に影響が及びます。

フルメッシュ型は、全拠点同士を直接接続する構成です。拠点間の通信が最短経路で行われるため遅延が少なく、一部の回線が障害を起こしても代替経路を確保できます。ただし、拠点数が増えるとVPNトンネル数が急増(n拠点でn×(n-1)/2本)し、管理の負荷が高まります。

拠点数が少ないうちはスター型で始め、拠点間の直接通信ニーズが生じた段階で部分的にフルメッシュ化する「ハイブリッド構成」が現実的です。

章末サマリー:スター型は管理が容易で少拠点向き、フルメッシュ型は冗長性が高い反面、拠点増加時の管理コストに注意が必要です。

多拠点VPN構築の手順①:要件定義と設計

多拠点VPN構築の最初のステップは、要件の洗い出しです。以下の項目を整理してください。

拠点情報の棚卸し

拠点数、各拠点の利用人数、既存のインターネット回線の種類と契約帯域を一覧にまとめます。今後の拠点増設計画がある場合は、将来分も含めて記録しておきます。

通信要件の整理

基幹システムへのアクセス頻度、映像会議の利用有無、クラウドサービスの種類と通信量を確認します。帯域保証が必要な通信と不要な通信を切り分けることで、方式選定の判断材料が揃います。

セキュリティポリシーの確認

暗号化方式(IPsec、SSL等)の要件、認証方式(証明書認証、多要素認証など)、ログ取得の要件を定めます。支援経験から言えることは、この段階でセキュリティ要件を曖昧にすると、構築後の手戻りが大きくなるということです。

章末サマリー:要件定義では拠点情報・通信要件・セキュリティポリシーの3点を漏れなく整理し、方式選定の判断基準を明確にしてください。

多拠点VPN構築の手順②:機器選定と設定

VPN ルーター 選び方で押さえるべきポイントは、スループット・同時接続数・対応プロトコルの3つです。

ルーター・ファイアウォールの選定基準

VPNルーターは、IPsecスループット値が実際の通信量を十分に上回る機種を選びます。拠点の利用人数に応じた同時VPNトンネル数の上限も確認してください。ファイアウォール機能が統合されたUTM(統合脅威管理。ファイアウォール・VPN・侵入検知を一台に集約した機器)を採用すると、管理ポイントを減らせます。

初期設定のポイント

VPNトンネルの暗号化方式(AES-256推奨)、認証方式、IPアドレス設計を統一ルールで設定します。拠点が増えたときに設定テンプレートを再利用できるよう、命名規則やアドレス体系を最初から標準化しておくことが、長期的な運用効率を左右します。

章末サマリー:機器選定ではスループット・同時接続数・プロトコル対応を確認し、初期設定では命名規則やアドレス体系を標準化しておくことが運用効率に直結します。

多拠点VPN構築の手順③:テスト・運用開始

機器設置と設定が完了したら、本番移行前に十分なテストを実施します。

接続テストの実施

全拠点間のVPN接続確認、スループット測定、遅延(レイテンシ)測定を行います。片方向だけでなく双方向で測定し、想定通りの性能が出ているか検証してください。

障害テスト

意図的に回線を切断し、冗長経路への切り替わり時間とその間の影響範囲を確認します。障害発生時の連絡フローや復旧手順書も、このタイミングで作成しておきます。

本番移行

ここまで読んで

「うちも同じだ」と思った方へ

課題は企業ごとに異なります。30分の無料相談で、

御社のボトルネックを一緒に整理しませんか?

営業電話なし オンライン対応可 相談だけでもOK

テスト完了後、業務影響が少ない時間帯に段階的に移行します。全拠点を一度に切り替えるのではなく、パイロット拠点で先行稼働させ、問題がないことを確認してから展開を広げる進め方が安全です。

章末サマリー:テスト段階では接続確認・性能測定・障害シミュレーションを実施し、本番移行はパイロット拠点から段階的に進めてください。

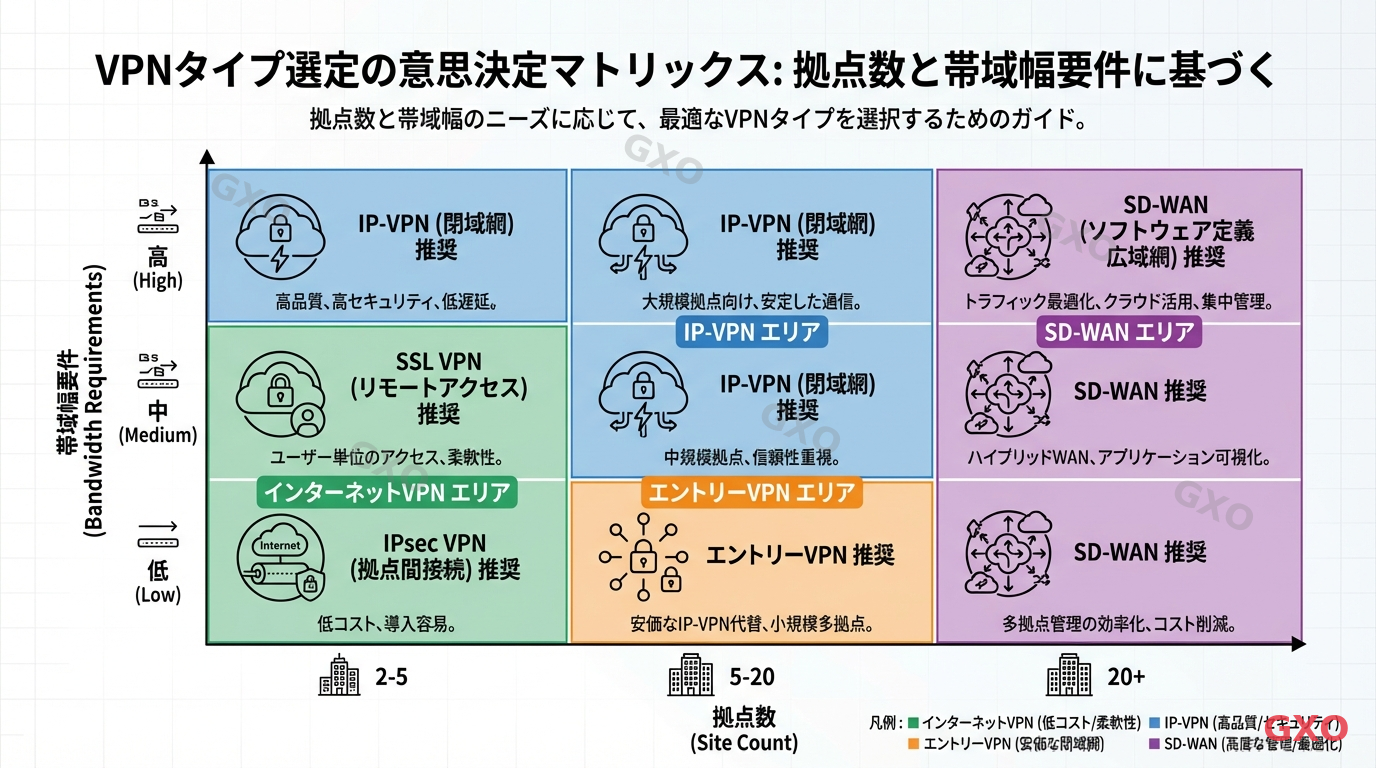

多拠点VPN選び方のポイント①:拠点数と通信要件

VPN方式を選ぶ最初の判断軸は、拠点数と各拠点の通信要件です。

拠点数が少なく(おおむね数拠点程度)通信量も限定的な場合は、インターネットVPNで十分対応できることが多いです。一方、拠点数が多い場合や基幹システムへの常時接続が必要な場合は、IP-VPNやSD-WANが候補に入ります。

通信要件では、「どの拠点間でどれだけの帯域が必要か」を具体的に把握することが欠かせません。映像会議が頻繁な拠点間には帯域保証型、メールやファイル共有が中心の拠点間にはベストエフォート型という使い分けも有効です。

章末サマリー:拠点数と通信量を具体的に把握したうえで、帯域保証の要否を拠点間ごとに判断することが最適な方式選定につながります。

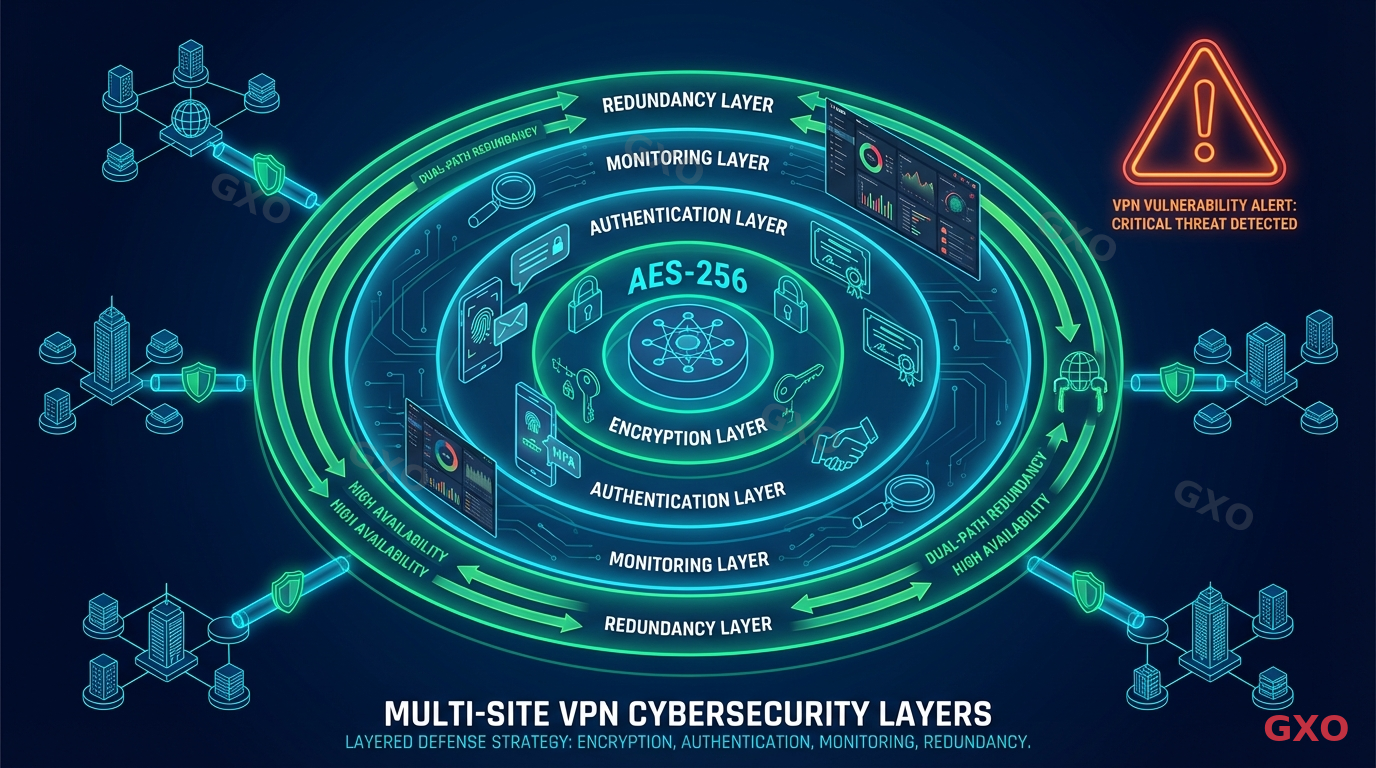

多拠点VPN選び方のポイント②:セキュリティと信頼性

VPN方式の選定で見落とされがちなのがセキュリティ面です。警察庁の調査(2023年度)によると、ランサムウェア被害の侵入経路としてVPN機器が63.4%を占め、リモートデスクトップ(18.3%)と合わせると全体の81.7%がリモートアクセス経由という結果が出ています。

この数字は、VPNを「導入すれば安全」とは言えないことを明確に示しています。暗号化方式(AES-256等)、認証方式(多要素認証の有無)、ファームウェアの更新体制を確認してください。

信頼性の面では、回線の冗長化(複数回線の併用やフェイルオーバー設定)がどこまで可能かも確認すべき項目です。単一回線構成では、回線障害がそのまま業務停止に直結します。

章末サマリー:VPN機器自体がサイバー攻撃の標的になっている現実を踏まえ、暗号化・認証・ファームウェア管理と回線冗長化を必ず確認してください。

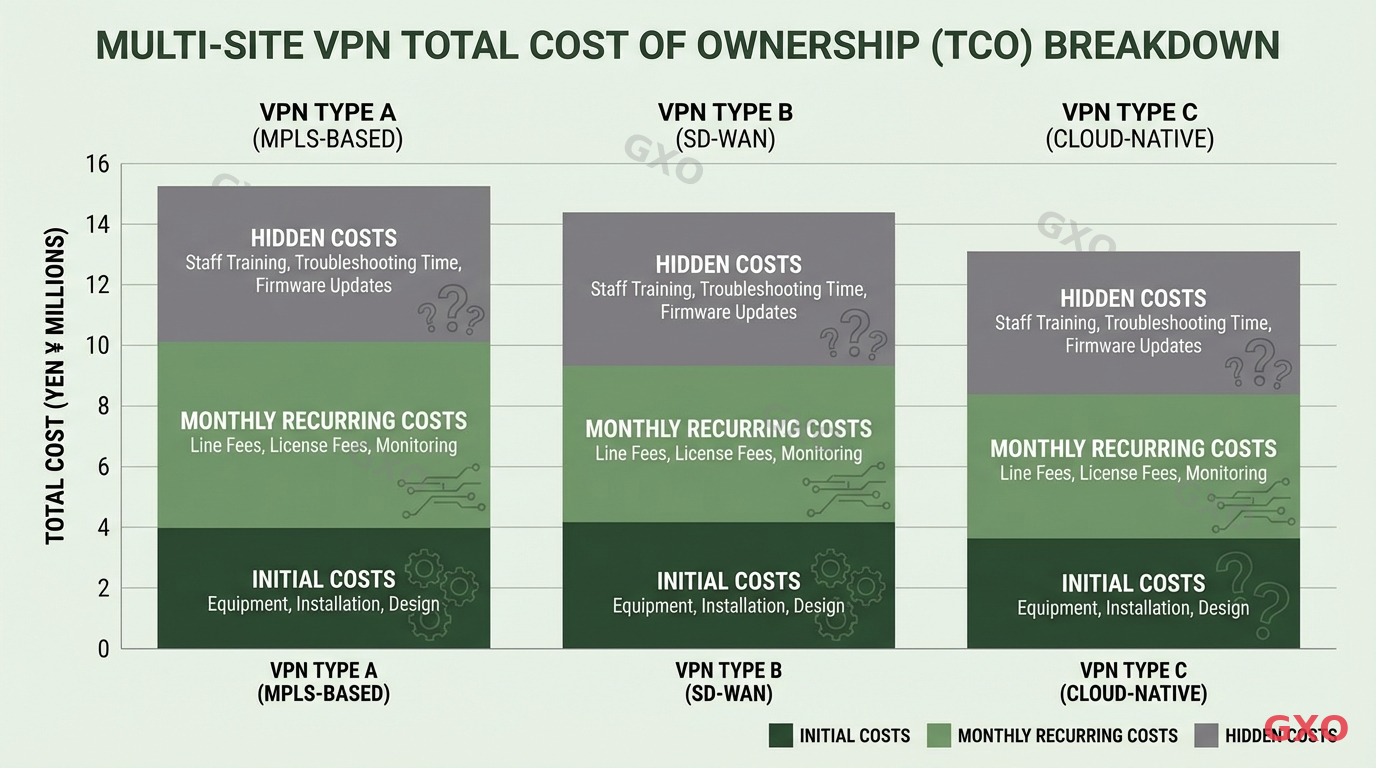

多拠点VPN選び方のポイント③:費用と運用負荷

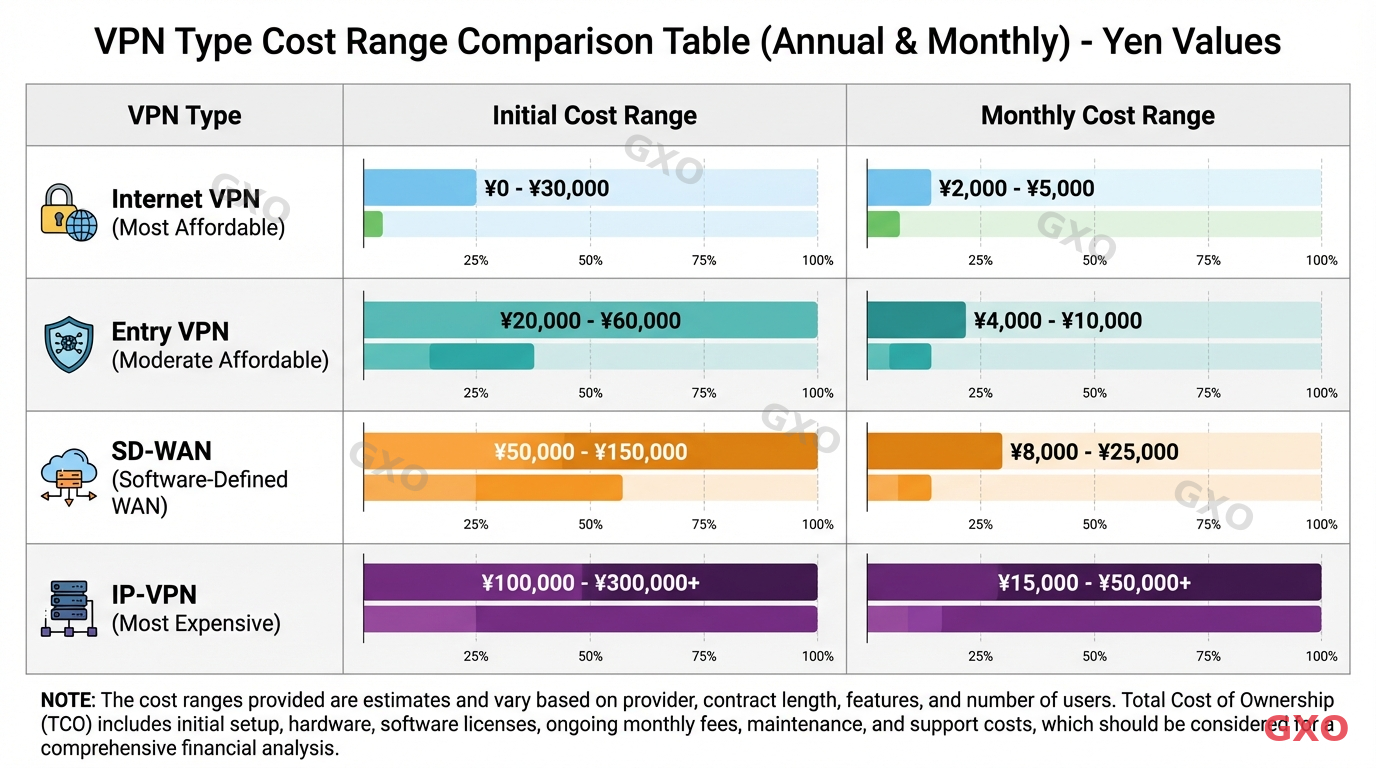

VPN 構築 費用は、初期費用と月額費用だけでなく、運用にかかる人的コストまで含めて考える必要があります。

初期費用にはVPN機器の購入費、設計・構築の作業費が含まれます。月額費用には回線利用料、保守契約料、マネージドサービスの利用料が発生します。見落とされがちなのが、社内担当者の運用工数です。障害対応、設定変更、ファームウェア更新にかかる時間を人件費に換算すると、大きなコスト要因になります。

多くの企業に共通する傾向として、初期費用の安さだけで判断した結果、運用フェーズで想定以上の負荷が発生するケースが見られます。費用比較の際は、初期・月額・運用の「トータルコスト」で見積もりを比較してください。

章末サマリー:費用比較は初期・月額・運用工数のトータルコストで判断し、月額の安さだけで方式を決めないことが長期的なコスト最適化の鍵です。

多拠点VPN導入にかかる費用目安:初期・月額コスト

具体的な費用感を把握するために、方式別の一般的な費用構造を整理します。

方式 | 初期費用の主な内訳 | 月額費用の主な内訳 | 費用傾向 |

|---|---|---|---|

インターネットVPN | VPNルーター購入、設定作業 | インターネット回線料 | もっとも低コスト |

IP-VPN(MPLS) | CE機器、閉域網接続工事 | 閉域網利用料+アクセス回線料 | 高コスト・帯域に比例 |

エントリーVPN | VPN機器、初期設定 | ブロードバンド回線料+閉域網接続料 | 中程度 |

SD-WAN | SD-WAN機器、ライセンス、設計 | ライセンス料+回線料 | 中〜高(規模に依存) |

費用は拠点数・回線帯域・契約期間によって大きく変動します。見積もりを比較する際は、単価だけでなく次の項目が含まれているかを確認してください。

拠点ごとの初期設定費と現地作業費

回線費用とは別の保守・監視費用

機器更改時の交換条件と保守範囲

SD-WANやUTMのライセンス更新費

障害時の受付時間と復旧対応の範囲

この条件を揃えて比較すると、後から追加費用が発生しやすい見積もりを見分けやすくなります。方式ごとの高低だけでなく、見積もりの前提条件を同じにして判断してください。

章末サマリー:費用は方式・拠点数・帯域で大きく変動するため、複数社の見積もり比較と投資対効果の定性評価を組み合わせて判断してください。

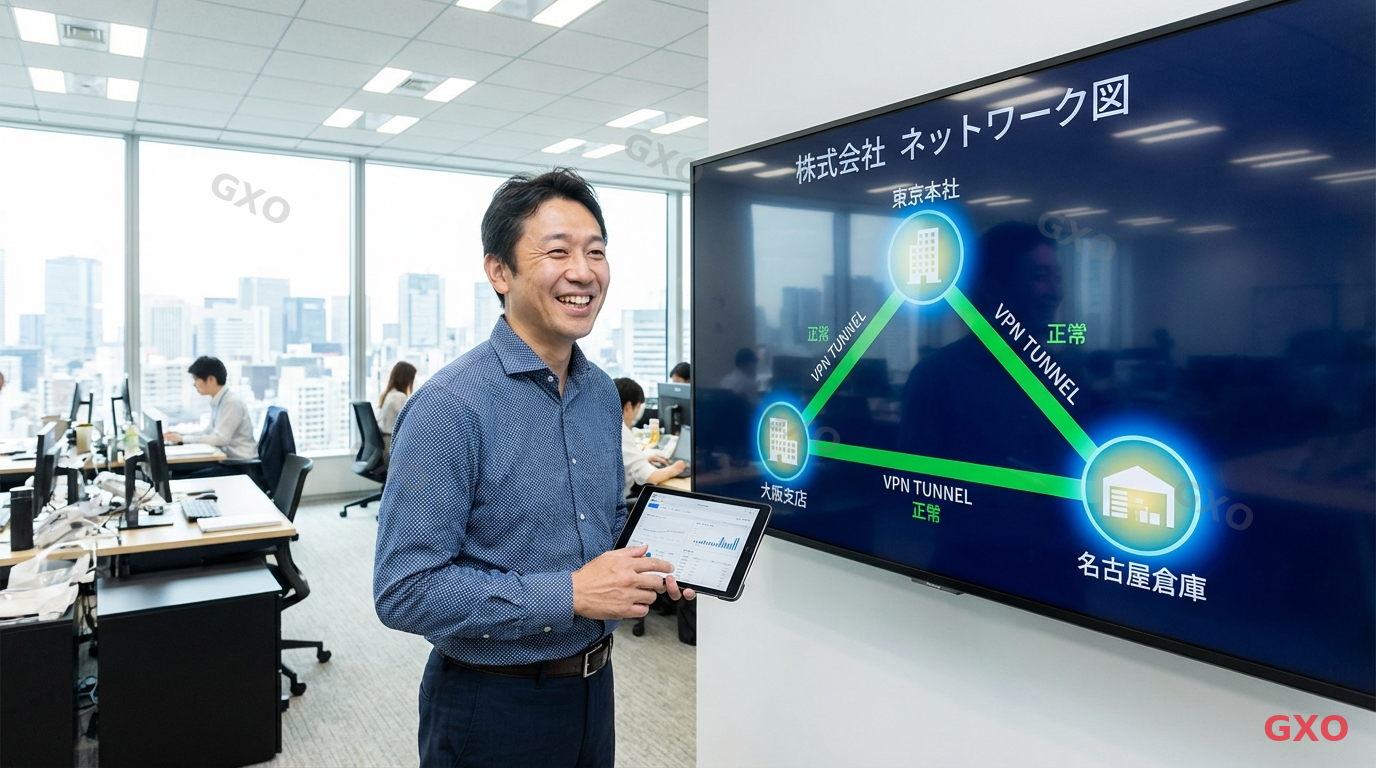

3拠点VPN導入事例:中小企業の成功ポイントと効果

ここでは、本社・支社・倉庫の3拠点を持つ中小企業(従業員約80名)が、インターネットVPNを導入した想定事例を紹介します。

導入前は、拠点間のファイル共有にクラウドストレージを個別に利用しており、アクセス権限の管理が煩雑でした。また、倉庫の在庫管理システムに本社からリモート接続する際、通信が不安定で作業効率が低下していました。

導入にあたって、まず3拠点のネットワーク構成をスター型(本社をハブ)で設計しました。VPN対応ルーターを各拠点に設置し、IPsec(AES-256)で暗号化されたトンネルを構築しています。本社にはファイルサーバーを集約し、VPN経由で全拠点からアクセスできる構成にしました。

導入後は、アクセス権限の一元管理が可能になり、セキュリティポリシーの統一も実現しています。在庫管理システムへの接続も安定し、業務効率が向上したという結果になりました。成功のポイントは、要件定義の段階で将来の拠点増設(もう1拠点の追加予定)まで見据えた設計を行った点です。

章末サマリー:3拠点規模でもスター型+インターネットVPNで十分な効果が得られます。将来の拡張を見据えた設計が成功の鍵です。

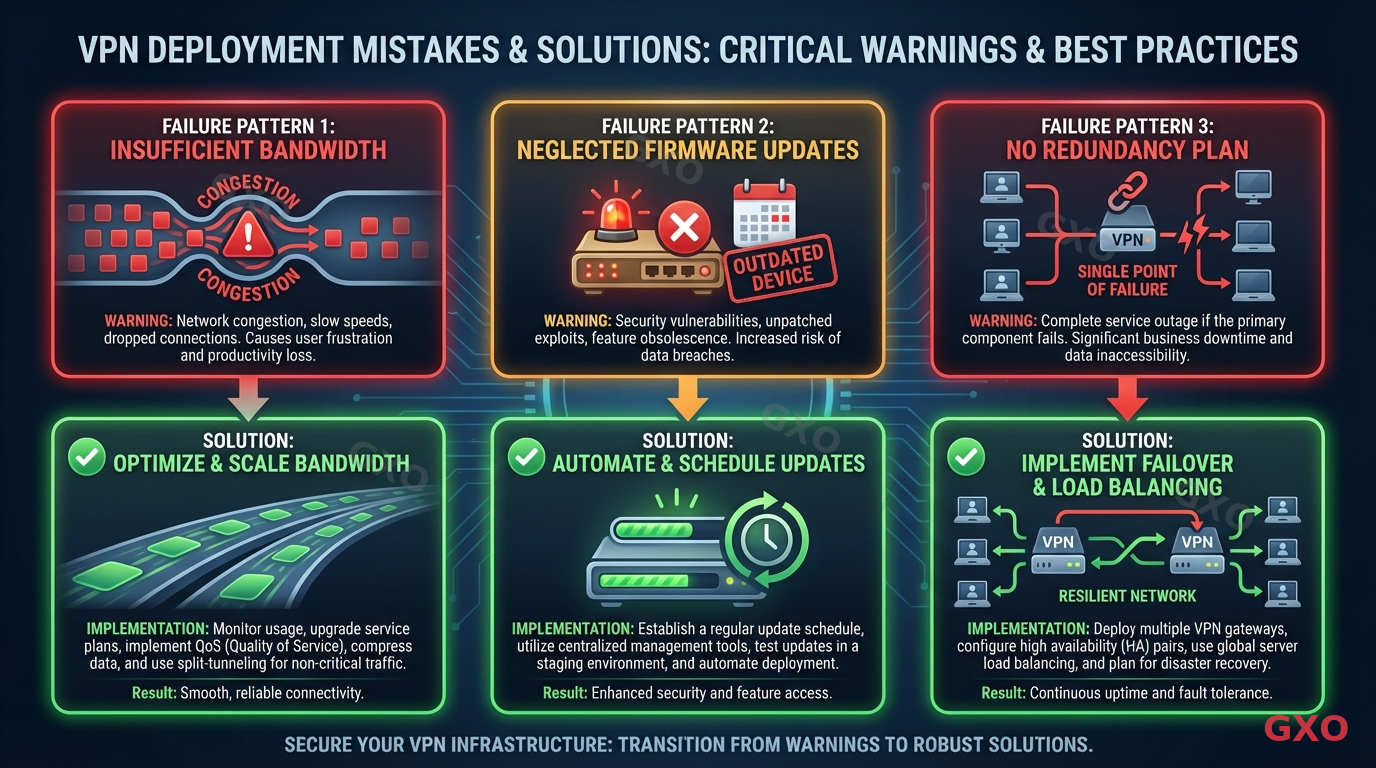

多拠点VPN導入の注意点とよくある失敗パターン

多くの企業が陥りやすい失敗パターンを3つ紹介します。

帯域の見積もり不足

導入時の通信量だけで回線帯域を決めると、利用者やアプリケーションの増加に対応できなくなります。現在の通信量に余裕を持たせた帯域設計を行ってください。

ファームウェア更新の放置

IPA(独立行政法人情報処理推進機構)は2025年10月の注意喚起でVPN機器の脆弱性を狙ったネットワーク貫通型攻撃への警戒を呼びかけています。脆弱性パッチが公開されているにもかかわらず適用しなかったために不正アクセスを受け、ランサムウェア被害に遭った事例も報告されています。ファームウェア更新の体制整備は必須です。

管理体制の不備

VPNの構築は外部ベンダーに依頼しても、日常の運用・監視を誰が担うかを決めていないケースがあります。障害発生時の連絡先・対応フロー・エスカレーション先を事前に整理しておいてください。

章末サマリー:帯域不足・ファームウェア放置・管理体制不備が3大失敗パターンです。いずれも導入時の計画段階で対策を組み込んでください。

多拠点VPN運用・管理を効率化するベストプラクティス

VPNは構築して終わりではなく、安定運用を続けるための仕組みが欠かせません。

死活監視の自動化が最優先です。各拠点のVPN接続状態をリアルタイムで監視し、切断やスループット低下を即座に検知できる仕組みを導入してください。SNMP対応の監視ツールを使えば、異常時に自動通知が可能です。

次に、ファームウェアとセキュリティパッチの定期適用を運用ルールに組み込みます。月次または四半期ごとにメーカーのリリース情報を確認し、適用判断を行うサイクルを回してください。

設定変更の履歴管理も欠かせません。誰が・いつ・何を変更したかを記録しておけば、障害発生時の原因切り分けが格段に早くなります。

章末サマリー:死活監視の自動化、ファームウェアの定期更新、設定変更の履歴管理が、多拠点VPN運用を効率化する3つの柱です。

よくある質問(FAQ)

Q1. 多拠点VPNの構築期間はどのくらいですか?

構築期間はシステムの規模や選択する方式によって大きく異なります。インターネットVPNであれば比較的短期間で構築できますが、IP-VPNは閉域網の開通手続きが加わるため、それよりも長くなる傾向があります。要件定義から本番稼働までの全体スケジュールを、事前に関係者と共有することが大切です。

Q2. 既存のインターネット回線をそのまま使えますか?

インターネットVPNであれば、多くの場合は既存回線をそのまま利用できます。ただし、回線の帯域やプロバイダの仕様によってはVPN接続に制限がかかることがあるため、事前に確認してください。IP-VPNやエントリーVPNの場合は、通信事業者のアクセス回線が別途必要になります。

Q3. VPNとクラウドサービスは併用できますか?

併用は可能です。拠点間通信にVPNを使いつつ、SaaS等のクラウドサービスへはインターネットブレイクアウト(VPNを経由せずに直接アクセスする構成)を設定する方法が一般的です。SD-WANを導入すると、この振り分けをアプリケーション単位で自動制御できます。

Q4. 自社にIT専任担当者がいなくてもVPNを運用できますか?

マネージドVPNサービスを利用すれば、運用・監視・障害対応を通信事業者やベンダーに委託できます。自社にIT専任者がいない中小企業でも導入は可能です。ただし、委託範囲と責任分界点を契約時に明確にしておくことを推奨します。

Q5. VPNの通信速度が遅いと感じたらどうすればよいですか?

まずは原因の切り分けが必要です。VPN機器の処理能力が不足しているのか、回線自体の帯域が足りないのか、特定のアプリケーションが帯域を圧迫しているのかを順番に確認してください。VPNルーターのスループット値と実際の通信量を比較することで、障害箇所を特定しやすくなります。

章末サマリー:通信速度の低下は、機器性能・回線帯域・アプリケーション利用状況の3点に分けて確認すると原因を絞り込みやすくなります。感覚で判断せず、スループット値や回線使用率を見ながら切り分けてください。

多拠点VPN導入を成功させるための第一歩

本記事では、多拠点VPNの基礎知識から4つの方式比較、構成パターン、構築手順、選び方のポイント、費用、運用のコツまでを解説しました。

押さえておくべきポイント:

方式選定は「費用」だけでなく、通信品質・セキュリティ・運用負荷の総合判断で行う

VPN機器自体がサイバー攻撃の標的になっている現状を踏まえ、ファームウェア管理を最優先事項にする

将来の拠点増設やクラウド利用拡大を見据えた拡張性のある設計を心がける

まずは次の3点を1枚に整理するところから始めてください。

拠点数・各拠点の利用人数・今後1〜2年の増設予定

基幹システム、映像会議、クラウド利用などの通信要件

暗号化、認証、ログ保存、冗長化に関するセキュリティ要件

この3点が揃うと、どの方式を比較すべきか、どこをベンダーに確認すべきかが明確になります。社内だけで判断しきれない場合は、要件定義の段階で専門家に相談すると、回線選定や冗長化方針の手戻りを減らしやすくなります。

章末サマリー:多拠点VPN導入の第一歩は、拠点情報・通信要件・セキュリティ要件の可視化です。要件を整理したうえで比較を始めると、方式選定と見積もり確認を進めやすくなります。

参考資料

本記事で引用した情報の出典は以下のとおりです。

総務省「令和7年版 情報通信白書 テレワーク・オンライン会議」(2025年) https://www.soumu.go.jp/johotsusintokei/whitepaper/ja/r07/html/nd21b220.html

Security NEXT「警察庁が公表したランサムウェア侵入経路データを紹介した記事」 https://www.security-next.com/161657

IPA 独立行政法人情報処理推進機構「VPN機器等に対するORB化を伴うネットワーク貫通型攻撃のおそれについて」(2025年10月) https://www.ipa.go.jp/security/security-alert/2025/alert20251031_vpn.html

「やりたいこと」はあるのに、

進め方がわからない?

DX・AI導入でつまずくポイントは企業ごとに異なります。

30分の無料相談で、御社の現状を整理し、最適な進め方を一緒に考えます。

営業電話なし オンライン対応可 相談だけでもOK